Technique d'attaque

Détournement de cookies

Le détournement de cookies est un risque de sécurité grave qui peut compromettre les comptes d'utilisateurs et les données sensibles.

Définition

Qu'est-ce que le détournement de cookies ?

Le détournement de cookie, également connu sous le nom de détournement de session, est un type d'attaque où l'attaquant intercepte ou vole le cookie de session d'un utilisateur pour obtenir un accès non autorisé à une session web active.

Comme les cookies de session stockent les données d'authentification, les pirates qui les détournent peuvent se faire passer pour l'utilisateur légitime. Cela leur permet de contourner les identifiants de connexion et d'accéder à des données, applications ou comptes sensibles.

Comment cela fonctionne-t-il ?

Comment fonctionne le détournement de cookies

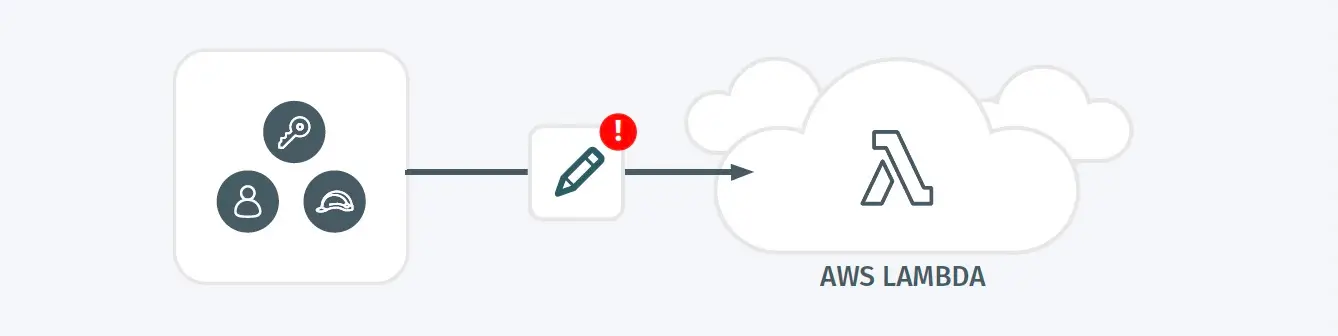

Les attaquants utilisent diverses méthodes pour détourner les cookies de session des utilisateurs. Les techniques les plus courantes sont les suivantes :

- Attaques de l'homme du milieu (MitM) : Les attaquants interceptent les cookies transmis sur des réseaux non sécurisés ou des réseaux Wi-Fi publics en utilisant des outils de reniflage de paquets.

- Cross-site scripting (XSS) : Les attaquants injectent des scripts malveillants dans un site web vulnérable pour voler les cookies des utilisateurs qui visitent la page infectée.

- Malware et les exploits de navigateur : Les attaquants utilisent des malware ou des extensions de navigateur compromises pour extraire des cookies directement de l'appareil de la victime.

- Fixation de session: Les attaquants forcent une victime à utiliser un identifiant de session prédéterminé, ce qui leur permet de détourner la session une fois que la victime s'est connectée.

Pourquoi les attaquants l'utilisent-ils ?

Pourquoi les pirates utilisent-ils le détournement de cookies ?

Les attaquants utilisent le détournement de cookies pour contourner les mécanismes d'authentification et obtenir un accès non autorisé aux comptes d'utilisateurs, aux systèmes ou aux informations sensibles. Étant donné que de nombreuses applications web utilisent des cookies pour maintenir des sessions actives, le vol de ces cookies permet aux attaquants de se faire passer pour des utilisateurs légitimes sans avoir besoin de mots de passe ou d'authentification multifactorielle (MFA). Cette technique est largement utilisée dans la cybercriminalité et l'espionnage.

Détections de plates-formes

Comment prévenir et détecter les attaques par détournement de cookies ?

La mise en œuvre du chiffrement, d'une gestion solide des sessions et de solutions de détection alimentées par l'IA peut réduire considérablement votre risque d'attaques par détournement de cookies. Plus précisément, les organisations devraient :

- Sécuriser la transmission des cookies : Utilisez le cryptage SSL/TLS pour éviter que les cookies ne soient interceptés en cours de route et activez le drapeau "Secure" sur les cookies pour vous assurer qu'ils ne sont envoyés que sur des connexions cryptées.

- Mettez en œuvre une gestion solide des sessions : Fixez des délais d'expiration de session courts pour réduire le risque de détournement de session à long terme, et utilisez l'authentification multifactorielle (MFA) pour empêcher tout accès non autorisé même si une session est détournée.

- Surveiller l'activité : Surveillez les activités suspectes de la session, telles que les changements inattendus de géolocalisation ou les connexions multiples simultanées.

- Utiliser la détection et la réponse aux incidents : Déployer une solution de détection et réponse aux incidents pour surveiller les activités anormales des sessions et détecter les attaques de l'homme du milieu en temps réel. Cette solution devrait s'ajouter aux outils de sécurité des endpoint qui empêchent les malware d'extraire les cookies de session.

Vectra AI utilise la détection des menaces basée sur l'IA pour identifier les attaquants en fonction de leur comportement - activité inhabituelle du compte, tentatives d'accès non autorisé, attaques MitM potentielles, etc. Les équipes de sécurité peuvent ainsi détecter les détournements de session et y répondre avant qu'ils ne débouchent sur une Usurpation de compte.