La plupart des équipes de sécurité partent du principe qu'elles sauront quand une identité sera compromise. Nous disposons des outils nécessaires. Une alerte se déclenchera. Un contrôle échouera. Quelque chose indiquera clairement qu'un pirate a réussi à s'introduire dans le système. En réalité, 80 % des responsables de la sécurité estiment que leurs outils offrent une protection suffisante danscloud hybrides etcloud .

Dans la pratique, cela se passe rarement ainsi.

Un client a récemment découvert des identifiants d'entreprise valides en vente sur le dark web pour 6 dollars. Cela ne s'inscrivait pas dans le cadre d'une intrusion ciblée. Il s'agissait simplement d'une entrée parmi une longue liste de comptes piratés. Les pirates utilisant désormais des agents IA pour automatiser la collecte et la validation des identifiants, des accès sont générés, testés et revendus en continu et à grande échelle.

Les pirates informatiques comprennent cette dynamique. Et ils en tirent de plus en plus parti.

Dans la plupart des environnements, une compromission d'identité ne se manifeste pas ouvertement. Le plus grand défi aujourd'hui n'est pas d'empêcher les attaques ciblant les identités, mais de se rendre compte qu'elles ont déjà eu lieu — et les détecter peut s'avérer plus difficile qu'on ne le pense.

- Fait: toutes les attaques hybrides finissent par se transformer en attaques visant l'identité. Malgré des millions dépensés en sécurité, 90 % des entreprises en ont déjà été victimes.

- Fait: 31 % des utilisateurs sont des comptes de service dotés de privilèges d'accès élevés et d'une faible visibilité, et une seule erreur de configuration d'Active Directory peut entraîner, en moyenne, l'apparition de 109 administrateurs fantômes.

- Fait: 90 % des entreprises victimes d'attaques visant l'identité avaient mis en place une authentification multifactorielle (MFA).

La situation ne fait qu'empirer.

Nous ne nous contentons plus de protéger les identités humaines. Les identités non humaines (comptes de service, API, charges de travail et, de plus en plus, agents IA) se multiplient rapidement, dépassant souvent en nombre les identités humaines. Elles fonctionnent en continu, s’authentifient par programmation et interagissent entre les systèmes à la vitesse de l’ordinateur. Parallèlement, les pirates informatiques utilisent l’IA pour intensifier leurs attaques et se fondre dans le comportement normal des identités plus rapidement que jamais.

Résultat : davantage d'identités, une visibilité réduite et des attaques qui évoluent plus rapidement que les systèmes de détection traditionnels.

Le silence est le signe d'une compromission de l'identité

Une visibilité limitée sur les activités liées aux identités augmente le risque de passer à côté d'une compromission.

Les entreprises modernes s'appuient sur cloud, le SaaS, les réseaux et l'accès à distance. Les identités circulent librement entre tous ces environnements. Ce n'est pas le cas de la plupart des infrastructures de sécurité. La visibilité reste fragmentée, ce qui crée des failles permettant aux attaquants d'agir sans être détectés.

Ce n’est pas parce que tout semble normal que nous sommes à l’abri. Cela peut simplement signifier que nous ne voyons pas ce qui se passe. Cet écart se creuse dans les environnements pilotés par l’IA. À mesure que les agents IA et les pipelines d’automatisation accèdent en permanence aux systèmes, l’activité liée aux identités augmente de manière exponentielle, rendant plus difficile la distinction entre les comportements normaux et malveillants. À la vitesse des machines, les angles morts se multiplient.

Une compromission d'identité apparaît après la connexion

La sécurité s'est longtemps concentrée sur les mécanismes d'accès tels que les mots de passe, l'authentification multifactorielle (MFA) et les processus d'authentification. Mais les pirates se sont adaptés. Une fois infiltrés, ils se comportent comme des utilisateurs légitimes.

Ce n'est pas la connexion en soi qui est révélatrice, mais ce qui se passe ensuite.

Dans de nombreux cas, le premier signe visible n'est pas du tout lié à l'authentification. Il s'agit d'un utilisateur qui interroge des systèmes inconnus, accède à des API d'administration ou demande des tickets Kerberos sur plusieurs hôtes. Chaque action est en soi légitime. Mais prises ensemble, elles révèlent un déplacement latéral.

Des schémas d'accès inhabituels, des interactions imprévues au sein du système et des accès soudains aux données. Ce sont là des indicateurs importants qui échappent souvent aux contrôles traditionnels.

Une activité malveillante qui semble légitime

Les pirates ne s'introduisent pas dans les systèmes. Ils s'y connectent.

Lors des récentes violations de sécurité touchant des services SaaS, les pirates n’ont pas volé de mots de passe. Ils ont dérobé des jetons d’authentification provenant d’une intégration tierce et les ont réutilisés. Pas d’invite de connexion. Pas d’authentification multifactorielle. Juste des sessions valides. Du point de vue du système, tout semblait légitime.

En utilisant des identifiants valides, les pirates s'intègrent dans le fonctionnement normal du système : ils exploitent les autorisations existantes, empruntent des chemins de communication fiables et évitent de déclencher des alertes. Cela vaut tout particulièrement pour les identités non humaines, qui disposent souvent de privilèges élevés mais font l'objet d'une surveillance comportementale limitée. Elles n'utilisent pas l'authentification multifactorielle (MFA), fonctionnent en continu et sont plus difficiles à valider, ce qui facilite leur utilisation abusive. À mesure que l'adoption de l'IA se généralise, cette surface d'attaque s'étend également.

Dans un scénario courant, les attaquants se procurent une clé API ou un compte de service à longue durée de vie associé à un pipeline de données. L'identité se comporte comme prévu : elle extrait des données, accède au stockage et appelle des API, mais avec des différences subtiles, telles que des ensembles de données, des horaires ou des destinations légèrement différents. Il n'y a pas d'anomalie au niveau de la connexion, seulement des changements de comportement.

La « normalité » devient le déguisement idéal.

La prévention n'est pas synonyme de détection

Nous nous appuyons fortement sur des mesures de contrôle telles que l'authentification multifactorielle (MFA) et les solutions EDR. Bien qu'indispensables, celles-ci n'ont pas été conçues pour détecter les compromissions d'identité, en particulier dans le cadre d'attaques basées sur l'IA.

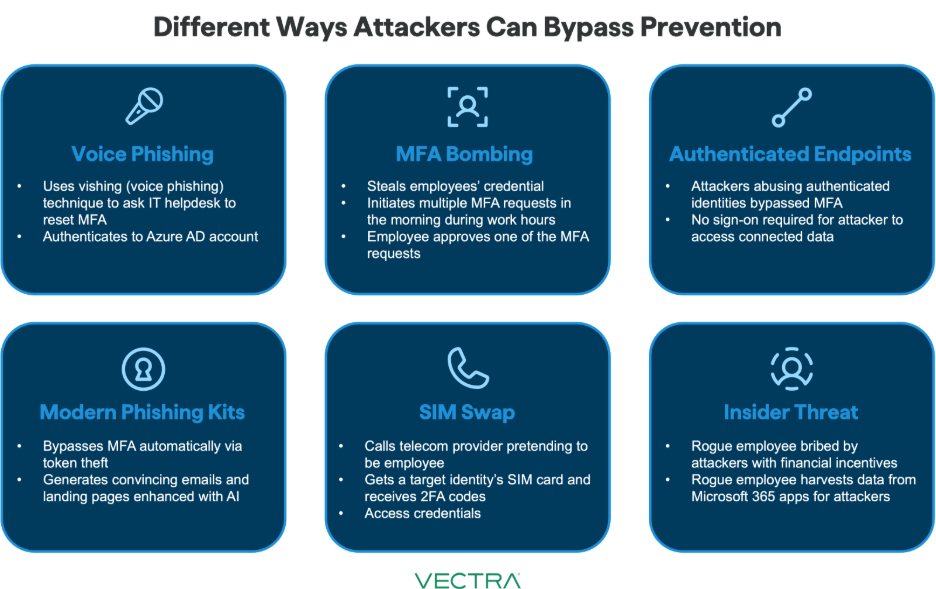

Les pirates peuvent contourner l'authentification multifactorielle (MFA) par le biais phishing, de l'ingénierie sociale ou d'appareils compromis, puis agir hors de endpoint en utilisant des accès légitimes.

phishing de type « adversary-in-the-middle » gèrent désormais l'authentification par proxy en temps réel. L'utilisateur effectue l'authentification multifactorielle (MFA), le pirate capture le jeton de session et le réutilise immédiatement. À partir de ce moment, le pirate agit comme un utilisateur pleinement authentifié. Pas de tentatives de connexion infructueuses. Pas de force brute. Juste une session valide.

L'idée selon laquelle les contrôles mettraient les compromissions en évidence est erronée. En réalité, ils échouent en silence. Alors que les pirates exploitent l'IA pour automatiser l'usurpation d'identité, l'écart entre la prévention et la détection ne cesse de se creuser.

Les signaux sont bien là… mais déconnectés

Les indices d'une atteinte à l'identité existent bel et bien. Mais ils sont épars.

Une anomalie d'authentification dans un outil. Une activité réseau suspecte dans un autre. Des schémas Cloud dans un troisième. Sans corrélation, ces signaux restent isolés et peu probants, générant du bruit au lieu de clarifier la situation.

Cette fragmentation s'accentue dans les environnements basés sur l'IA, où l'identité s'étend à davantage de systèmes, évolue plus rapidement et génère plus de données que les analystes ne peuvent raisonnablement en corréler.

Par exemple, un utilisateur se connecte depuis un nouvel emplacement. Quelques minutes plus tard, cette identité génère un trafic SMB inhabituel. Peu après, elle accède à cloud inconnu. Pris isolément ou dans des outils distincts, chaque événement semble présenter un faible risque. Ce cloud qu’en reliant ces éléments entre eux (identité, réseau et cloud l’attaque cloud clairement.

Repenser la manière dont nous détectons les violations d'identité

La question n'est pas de savoir si des identités sont compromises. La question est de savoir si nous sommes en mesure de le constater.

Dans le domaine de l'IA d'entreprise, les atteintes à la sécurité des identités sont plus fréquentes, plus difficiles à détecter et plus rapides à mettre en œuvre. Davantage d'identités. Davantage d'automatisation. Davantage de rapidité. Davantage d'occasions pour les pirates de se cacher à la vue de tous.

Pour combler cette lacune, nous devons faire évoluer notre approche de la détection d'identité :

- Partez du principe qu'une intrusion est inévitable et concentrez-vous sur la détection des attaquants déjà présents au sein de votre réseau

- Considérez les identités comme des entités comportementales, et non comme de simples informations d'identification

- Recherchez les schémas et les mouvements inhabituels, et pas seulement les anomalies au niveau de l'authentification

- Regroupez les activités liées à l'identité, au réseau et cloud dans une vue unifiée

- Donner la priorité aux signaux très fiables indiquant l'intention d'un attaquant

Car le pirate le plus dangereux n'est pas celui qui tente de s'introduire dans le système. C'est celui qui y est déjà parvenu et qui semble faire partie du système.

Pour en savoir plus sur l'approche Vectra AIface aux attaques ciblant l'identité : https://youtu.be/ytWOynLTAco

.jpg)