Une fois que les pirates ont réussi à s'introduire dans le système, ils ne repartent plus.

Les débats sur la sécurité se concentrent souvent sur le moment où un pirate parvient à s'introduire dans le système. Ce moment est certes important, mais il détermine rarement l'issue de l'intrusion.

C'est la persistance qui détermine si un incident constitue une violation.

La persistance est le moyen par lequel les attaquants parviennent à rester dans votre environnement après y avoir pénétré. Elle leur permet de revenir même après avoir été expulsés, de conserver un contrôle à long terme et d'explorer discrètement le réseau à la recherche de systèmes et de données sensibles.

Dans les environnements hybrides modernes, la persistance s'avère souvent plus dangereuse que la compromission initiale elle-même.

Les pirates n'ont pas besoin de s'introduire à nouveau s'ils ne sont jamais vraiment partis.

Pourquoi la persistance est plus facile dans les réseaux hybrides

Le réseau d'entreprise moderne n'est plus un environnement unique. Il s'étend sur :

- infrastructure sur site

- cloud

- Plateformes SaaS

- appareils distants

- plateformes d'identité

Chacune de ces couches offre aux pirates la possibilité de dissimuler leurs activités et de garder le contrôle.

Les réseaux hybrides créent également des lacunes entre les différents outils. Endpoint peuvent se limiter à la surveillance des appareils gérés. Les plateformes IAM enregistrent les événements d'authentification, mais pas ce qui se passe par la suite. Cloud surveillent la configuration, mais pas le comportement en exécution.

Les pirates exploitent ces failles de sécurité.

Une fois à l'intérieur, leur objectif est simple : s'implanter de manière à résister aux bouleversements.

C'est ça, la persévérance.

Techniques concrètes utilisées par les pirates pour assurer leur persistance

La persistance repose rarement sur une seule méthode. Les pirates combinent souvent plusieurs techniques afin que, si un point d'accès est supprimé, un autre subsiste. Vous trouverez ci-dessous les approches les plus couramment utilisées par les pirates.

1. Portes dérobées et accès à distance cachés

Une tactique courante consiste à installer une porte dérobée, c'est-à-dire un logiciel qui permet d'accéder à distance à un système compromis tout en donnant l'impression d'être légitime.

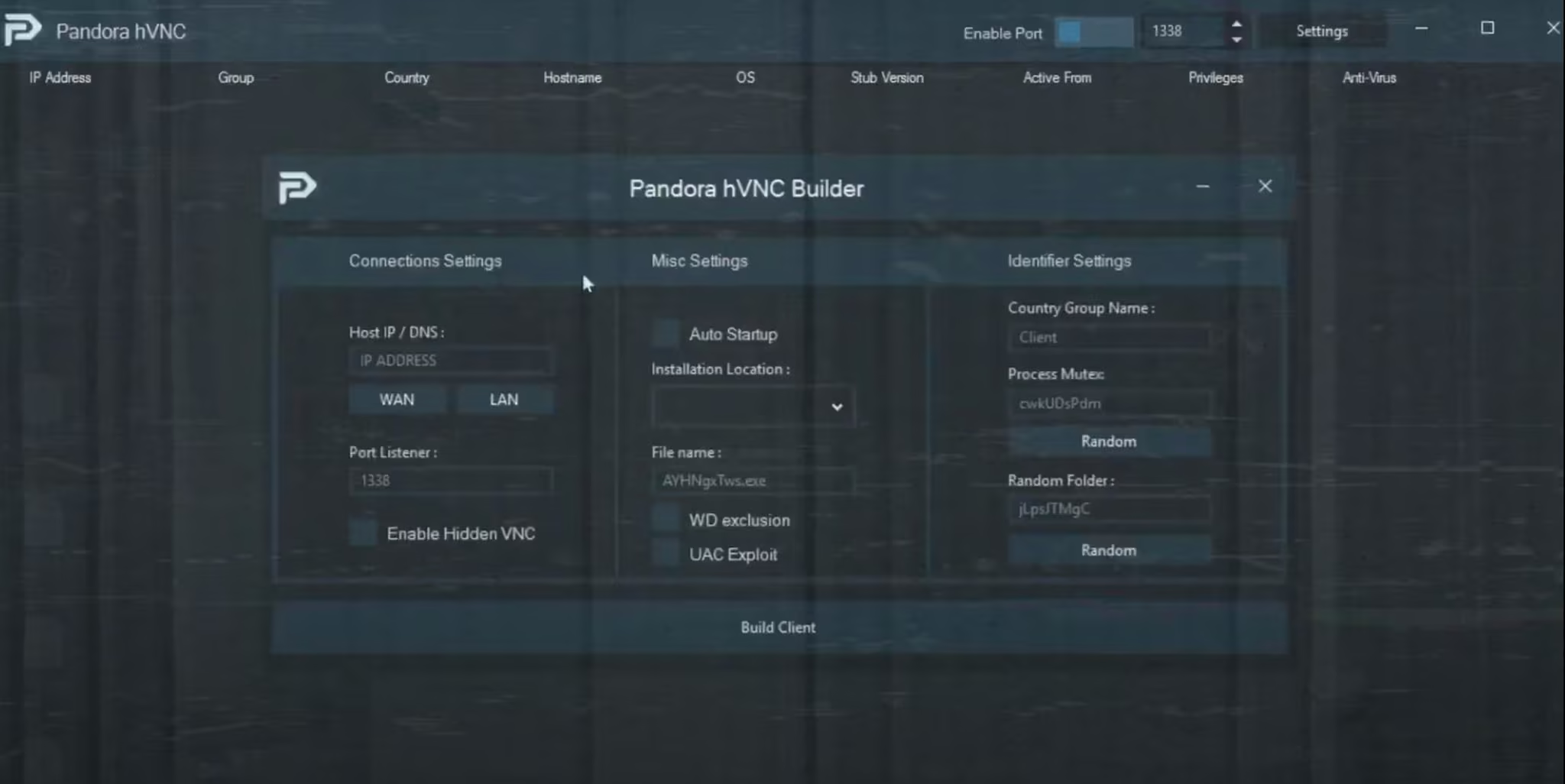

Certains pirates déploient des environnements de bureau à distance cachés à l'aide d'outils tels que Hidden VNC (hVNC). Ceux-ci créent des sessions de bureau invisibles que seul le pirate peut voir.

La victime continue de travailler normalement tandis que l'attaquant contrôle un environnement distinct et caché sur la même machine.

D'autres portes dérobées fonctionnent comme des proxys légers ou des shells distants. Ces outils acheminent discrètement le trafic entre le pirate et les systèmes internes, transformant ainsi la machine compromise en un point d'accès permanent au sein du réseau. Une fois installés, ces outils se relancent souvent automatiquement après le redémarrage du système.

2. Tunnels réseau persistants

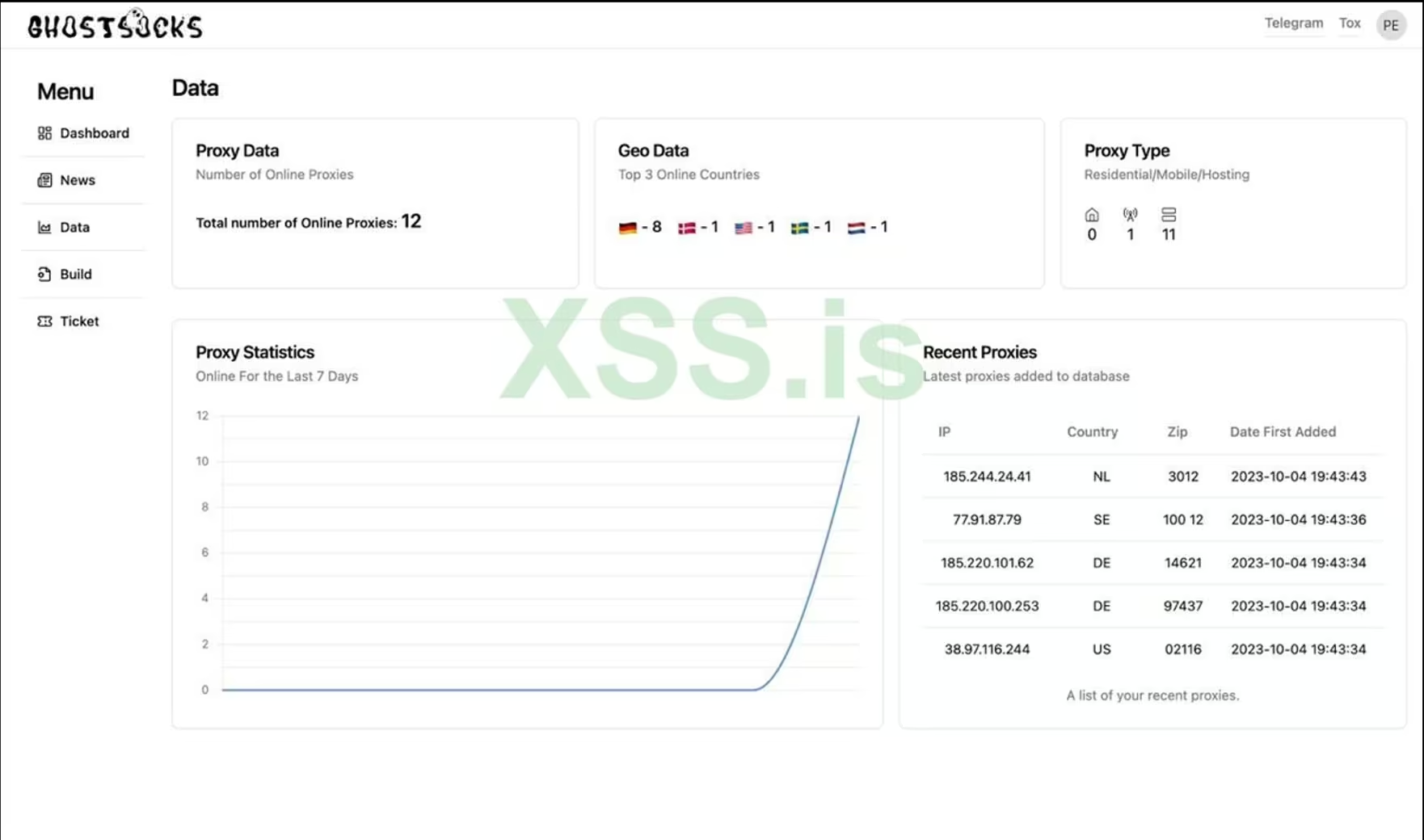

Au lieu de maintenir un shell distant classique, les pirates créent souvent des tunnels persistants. Des outils tels que les proxys SOCKS inversés ou les proxys inversés rapides permettent au pirate d'acheminer le trafic via le système compromis et d'accéder à distance aux ressources internes.

Cette technique permet de transformer efficacement un hôte compromis en un relais au sein du réseau.

Du point de vue du système de défense, ce trafic peut apparaître comme une communication HTTPS sortante normale.

Du point de vue de l'attaquant, cela devient un point d'ancrage interne stable.

3. Balises de commande et de contrôle

De nombreux frameworks d'intrusion s'appuient sur des balises qui communiquent régulièrement avec l'infrastructure des pirates.

Des outils tels que Cobalt Strike ou Brute Ratel déploient de petits agents qui « se connectent » à intervalles réguliers pour recevoir des commandes. Ces agents peuvent :

- exécuter des commandes à distance

- télécharger des données supplémentaires

- réinstaller les mécanismes de persistance s'ils ont été supprimés

- coordonner les déplacements latéraux à l'échelle du réseau

Comme ces balises communiquent par intermittence et utilisent souvent des canaux cryptés, elles se fondent facilement dans le trafic réseau normal.

4. Utilisation abusive des jetons et persistance de l'identité

La persistance n'implique pas toujours la présence de malware.

Dans de nombreux cas, les pirates exploitent simplement le fonctionnement des systèmes d'authentification.

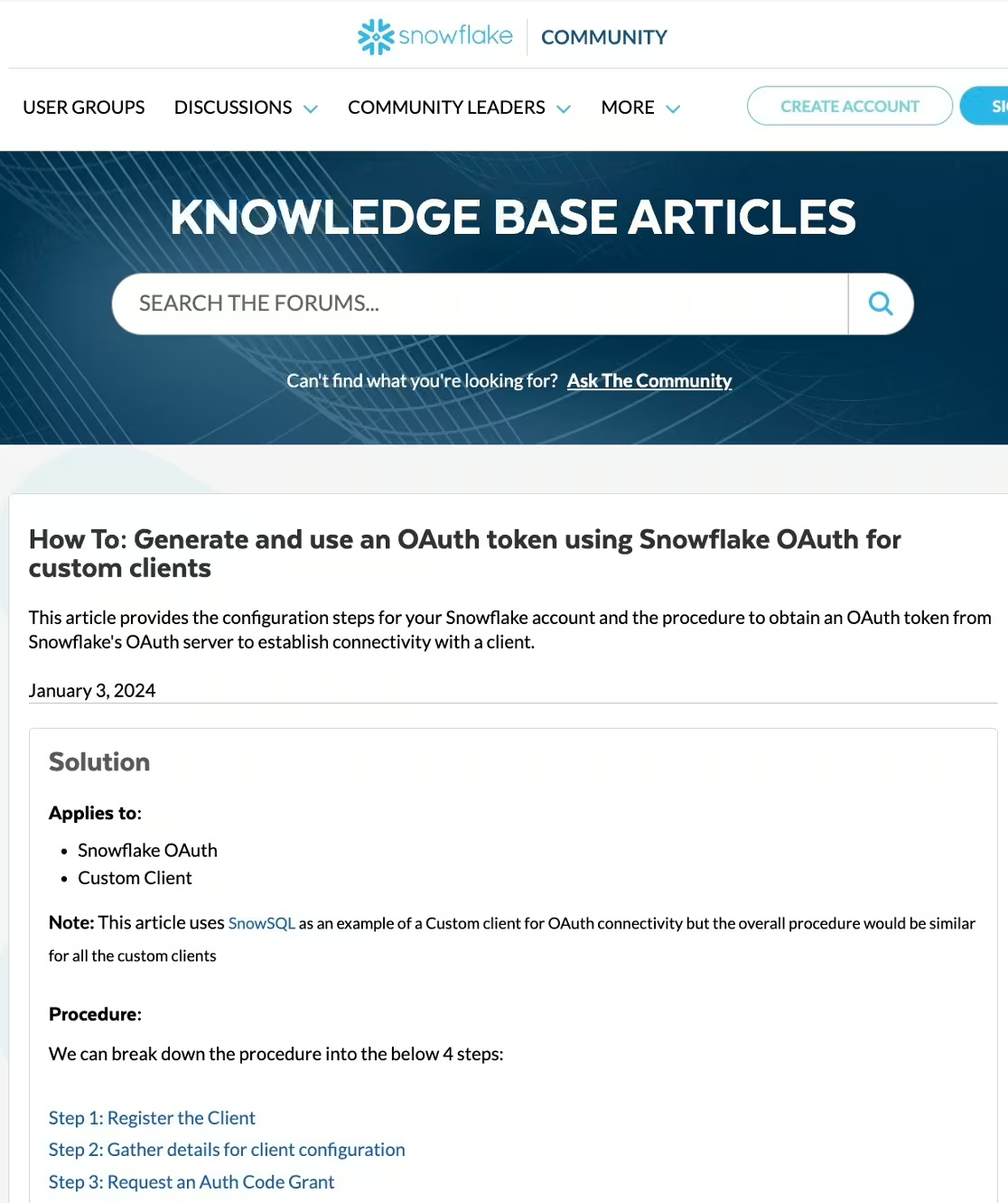

Par exemple, cloud s'appuient souvent sur des jetons pour maintenir des sessions authentifiées. Ces jetons permettent aux utilisateurs ou aux applications de se reconnecter sans avoir à se reconnecter.

Dans le cadre de l'attaque contre la chaîne logistique de Snowflake, les pirates ont exploité des jetons d'authentification qui leur ont permis de conserver leur accès même après que les responsables de la sécurité aient estimé que l'intrusion avait été éliminée.

Si les pirates disposent de jetons à longue durée de vie ou ont la possibilité d'en générer de nouveaux, ils peuvent récupérer discrètement l'accès sans déclencher les alertes de connexion habituelles.

« Je peux toujours exécuter des commandes car je dispose du « masterToken » pour chaque compte. »

Ellyel8 – l'auteur de la violation de Snowflake*

5. Living Off the Land

De nombreux pirates informatiques chevronnés évitent malware d'installer malware évidents.

Au lieu de cela, ils s'appuient sur des outils déjà intégrés au système d'exploitation.

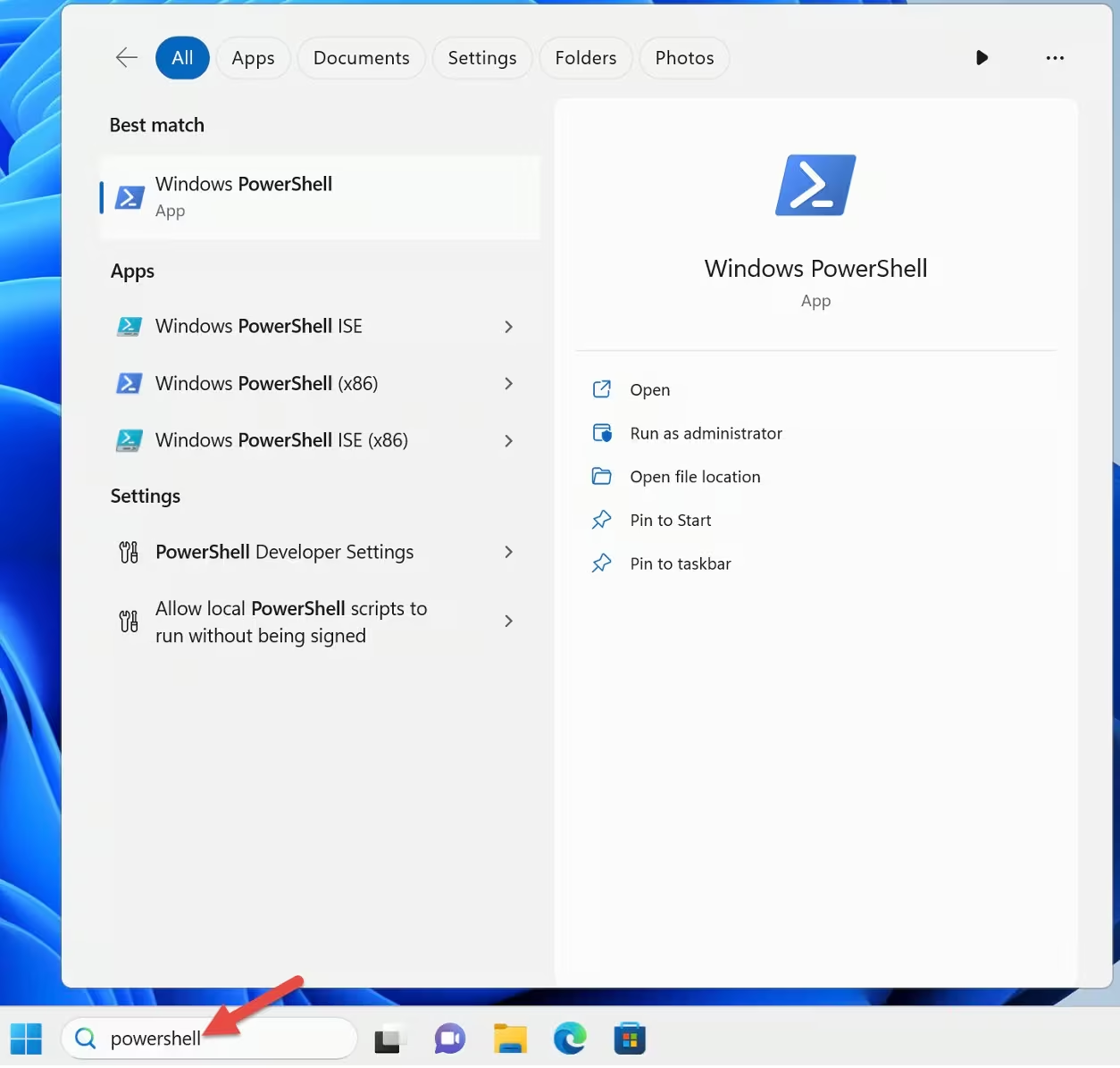

Cette technique, connue sous le nom de « vivre de la terre », utilise des outils administratifs légitimes tels que :

- PowerShell

- Windows Management Instrumentation (WMI)

- tâches planifiées

Ces outils permettent aux pirates d'exécuter des commandes, de collecter des informations sur le système et de programmer des tâches récurrentes qui survivent aux redémarrages du système.

Du point de vue d'un défenseur, ces actions s'apparentent souvent à des tâches administratives courantes. C'est précisément cette ambiguïté qui en fait le choix privilégié des attaquants.

Pourquoi les outils de prévention ne tiennent pas compte de la persistance

Les mesures de prévention restent essentielles. L'authentification multifactorielle (MFA), les solutions EDR et la gestion des vulnérabilités contribuent toutes à réduire les risques d'une première intrusion.

Mais la persévérance agit souvent à l'insu de tous.

Les pirates exploitent généralement plusieurs failles :

- Les pirates opèrent à partir de terminaux non gérés ou de confiance sur lesquels aucun système EDR n'est installé.

- Le trafic est acheminé via des sessions DNS ou HTTPS cryptées qui semblent légitimes.

- Les journaux sont supprimés avant d'être importés par les plateformes SIEM.

- Les outils administratifs génèrent des activités qui ressemblent à s'y méprendre à des opérations courantes.

Lorsque des identifiants légitimes et des outils intégrés sont en jeu, la prévention ne suffit pas à elle seule à distinguer de manière fiable les attaquants des administrateurs.

La détection doit se concentrer sur le comportement.

Détecter les activités malveillantes persistantes avant qu'elles ne se transforment en violation de sécurité

La persistance laisse des traces. Même les attaquants les plus discrets émettent des signaux au niveau des systèmes d'identité, du trafic réseau et cloud .

Les équipes SOC doivent être attentives à des comportements tels que :

- tunnels sortants inhabituels ou connexions par proxy

- modèles de balises de commande et de contrôle

- utilisation anormale des jetons ou activité anormale de la session

- commandes administratives exécutées à partir de systèmes inattendus

- un comportement incompatible avec les antécédents

Pour détecter la persistance, il faut disposer d'une visibilité sur l'ensemble des environnements.

Comment la Vectra AI met en lumière des points d'ancrage cachés

Les mécanismes de persistance sont conçus pour résister aux opérations de nettoyage. Les portes dérobées redémarrent après un redémarrage, les jetons d'authentification renouvellent automatiquement les sessions, et les canaux de commande et de contrôle se fondent dans le trafic chiffré normal.

Bon nombre de ces techniques échappent à endpoint .

Vectra AI détecte la persistance en analysant les comportements que les attaquants ne peuvent pas facilement dissimuler. Les communications réseau, les interactions entre identités et les schémas de commande permettent de repérer les cas où des systèmes compromis restent en contact avec une infrastructure externe ou lorsque des identités commencent à se comporter d'une manière incompatible avec le fonctionnement normal.

Comme la détection s'effectue au niveau des couches réseau et d'identité, les attaquants ne peuvent pas neutraliser cette visibilité en désactivant les agents ou en effaçant les journaux locaux. Les tunnels persistants, le trafic de balises et les activités d'identité anormales continuent de générer des signaux qui révèlent la présence de l'attaquant.

Pour les équipes SOC, cela constitue un moyen fiable d'identifier les attaquants qui pensent être déjà hors de vue.

Vos prochaines étapes

Une fois que les pirates ont réussi à s'introduire dans le système, leur priorité passe de l'intrusion à la pérennité.

Les techniques de persistance leur permettent de rester présents dans l'environnement même après une remédiation partielle. Les portes dérobées, les canaux de commande et de contrôle, les jetons d'authentification et les tâches planifiées aident tous les attaquants à conserver discrètement le contrôle.

Dans Épisode 2 d'Attack Lab : Persistance – Comment les attaquants se cachent dans le réseau, nous expliquons comment les attaquants réels s'implantent et pourquoi de nombreux outils de sécurité traditionnels ont du mal à les détecter.

Si vous souhaitez savoir ce qu'ils font ensuite, regardez Épisode 3 : Mouvement latéral - Comment les attaquants se déplacent dans le réseau.

---

*Citation du livre de Vinny Troia "Grey Area : Dark Web Data Collection and the Future of OSINT" (La collecte de données sur le web sombre et l'avenir de l'OSINT)