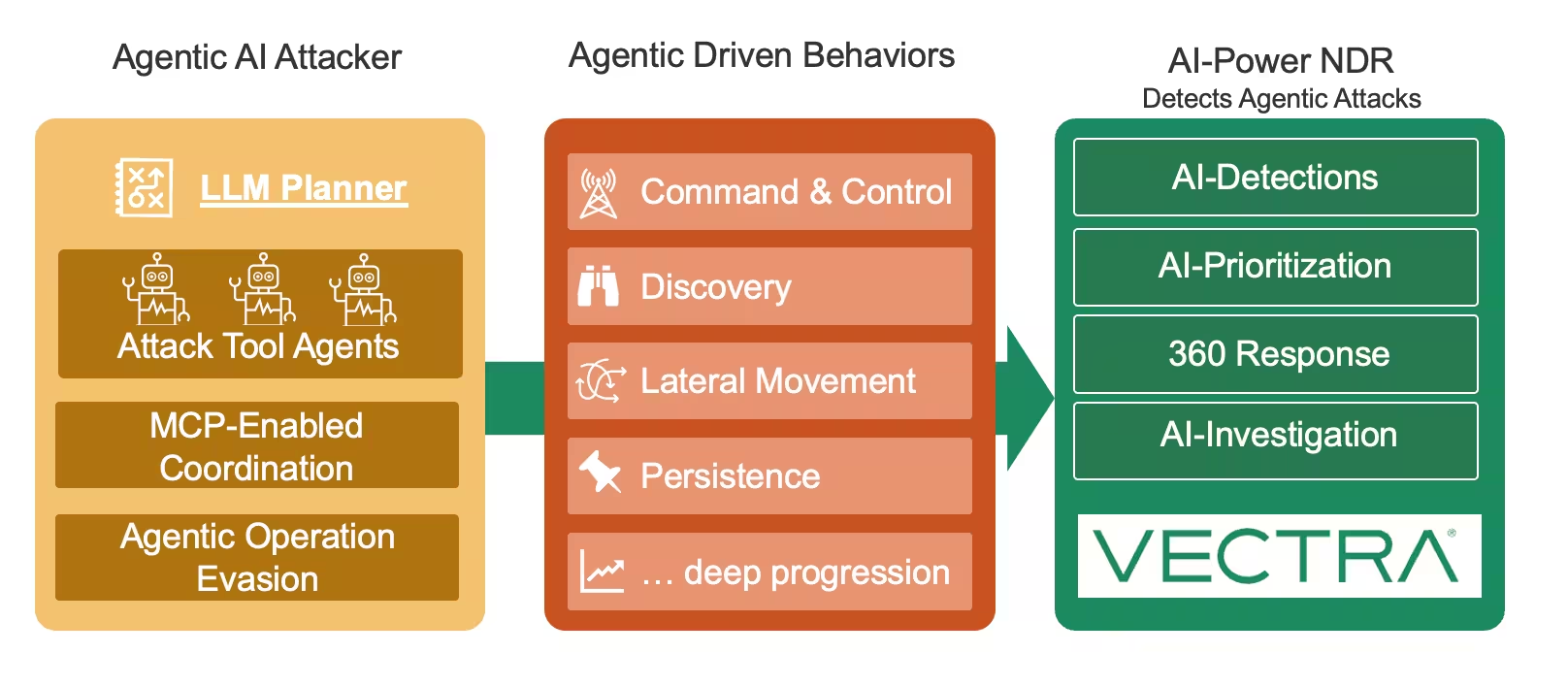

L'IA transforme la manière dont les attaques sont conçues et menées. Ce qui demandait auparavant plusieurs jours de travail manuel à un opérateur peut désormais être orchestré par des agents capables de planifier, d'exécuter et de s'adapter, les humains n'intervenant que lorsque le système a besoin d'orientations.

Chez Vectra AI, nos recherches sur l'open source montrent à quoi cela ressemble concrètement : des opérations autonomes basées sur le MCP qui coordonnent plusieurs « agents » de reconnaissance et d'action au sein d'un environnement cible, tout en réduisant au minimum bon nombre des indicateurs sur lesquels les défenseurs se sont historiquement appuyés.

Ces attaques modifient la forme, mais pas le fond

Même lorsque l'opérateur est un agent IA, l'attaquant doit tout de même atteindre un objectif. Pour y parvenir, il doit mener des actions et adopter des comportements qui soient visibles et, en fin de compte, détectables depuis le réseau.

Dans pratiquement toutes les intrusions réelles, le réseau reste le vecteur par lequel s'effectuent la détection, les déplacements, la coordination et l'accès aux données. Ces actions ne sont pas facultatives. Elles constituent le cœur même de l'opération.

Ce que nous avons démontré dans nos recherches

Nos recherches, présentées ici et résumées ici, montrent comment les architectures basées sur le MCP peuvent évoluer vers des opérations asynchrones pilotées par les événements, dans lesquelles les agents se connectent en cas de besoin, exécutent des tâches et communiquent leurs résultats, plutôt que de s'appuyer sur les schémas prévisibles et répétitifs sur lesquels les défenseurs se sont traditionnellement concentrés.

Surtout, cette approche permet de dissimuler ces activités au sein de ce qui ressemble à une utilisation normale de l'IA en entreprise, ce qui rend la distinction plus difficile lorsque des outils inoffensifs génèrent des schémas d'API d'IA similaires.

Nous montrons également comment une approche en essaim améliore la capacité offensive grâce à un fonctionnement en parallèle, à un partage rapide des informations et à la poursuite de la mission même si un agent est détecté.

Les données du secteur vont dans le même sens

Il ne s'agit pas seulement d'une Vectra AI .

- Basé sur le MCP Red Teaming agentique: « Hiding in the AI Traffic » décrit une architecture compatible MCP conçue pour des opérations asynchrones et parallèles ainsi que pour le partage de renseignements en temps réel, tout en réduisant les traces détectables.

- Agents en environnement réel : une étude menée par l'université de Stanford, qui a comparé des agents IA à des professionnels de la cybersécurité humains sur un réseau universitaire en fonctionnement (environ 8 000 hôtes), indique qu'ARTEMIS s'est classé deuxième au classement général, a détecté 9 vulnérabilités valides et a surpassé 9 des 10 participants humains.

- Cas concret : Anthropic a annoncé avoir déjoué ce qu'elle décrit comme une campagne de cyberespionnage à grande échelle orchestrée par l'IA, dans laquelle l'IA effectuait 80 à 90 % du travail, l'intervention humaine ne intervenant qu'à quelques rares moments clés.

Le point essentiel que les défenseurs ne doivent pas manquer

L'IA permet d'automatiser une grande partie d'une attaque et d'en renforcer la discrétion. Mais elle ne dispense pas de la nécessité d'évoluer au sein du réseau pour progresser.

C'est pourquoi la détection fondée sur le comportement du réseau reste efficace, même si les outils deviennent de plus en plus autonomes et qu'il est de plus en plus difficile de distinguer ces activités d'une utilisation légitime de l'IA.

« Il a été démontré que l'IA agentique accélère les attaques et réduit le temps d'intervention des pirates, mais elle ne supprime pas la nécessité d'opérer à travers un réseau. Des actions telles que la reconnaissance, les mouvements latéraux et la communication restent indispensables. Les agents IA peuvent mener l'attaque, mais ils doivent toujours emprunter le même chemin pour atteindre leur objectif. Nos recherches montrent à la fois que c'est là que se dirigent les attaques et que les solutions NDR basées sur l'IA peuvent détecter ces comportements et neutraliser les attaquants. »

Sohrob Kazerounian, Distinguished AI Researcher chezVectra AI

Pourquoi le NDR basé sur l'IA est-il le meilleur outil pour contrer les attaques basées sur l'IA ?

Si les attaques deviennent plus rapides et plus adaptatives, les défenses doivent en faire de même.

La conclusion pratique est claire : on ne peut pas se prémunir contre les attaques automatisées en se concentrant sur une chaîne d'outils, un type de prompt ou malware en particulier. Il faut mettre en place un système de détection capable de s'adapter à ce que les attaquants doivent faire, que ces actions soient menées par des humains ou par des agents automatisés.

La détection et la réponse aux incidents (NDR) basée sur l'IA est conçue pour répondre à cette réalité, car elle se concentre sur les comportements nécessaires à la progression d'une intrusion sur le réseau, alors même que la coordination des attaquants évolue vers des schémas davantage axés sur les événements et intégrant l'IA.

Vectra AI le réseau hybride face à l'expansion de l'IA

À mesure que l'IA se généralise, tant chez les pirates informatiques que dans les entreprises, les résultats Vectra AI sont doubles.

Tout d'abord, Vectra AI et hiérarchise les comportements réseau générés par les agents IA pour faire progresser une attaque, afin que les défenseurs puissent neutraliser les menaces.

D'autre part, Vectra AI aux équipes de sécurité une visibilité sur l'adoption de l'IA par les entreprises, ce qui leur permet de surveiller l'activité des agents IA internes ainsi que l'utilisation de l'IA, qu'elle soit autorisée ou non, à l'échelle de l'entreprise.

L'IA transforme les modes de conduite et le rythme auquel tout évolue. Vectra AI vous Vectra AI d'avoir une vue d'ensemble et de contrer les menaces qui en découlent.

---

Références

- Blog Vectra AI , Les nouvelles technologies entraînent de nouveaux risques : le système de commandement et de contrôle (C2) des essaims basé sur MCP (27 août 2025).

- Janjusevic et al., « Hiding in the AI Traffic : Abusing MCP for LLM-Powered Agentic Red Teaming » (arXiv:2511.15998, novembre 2025).

- Anthropic, mise au jour de la première campagne de cyberespionnage orchestrée par l'IA (novembre 2025).

- Lin et al., Comparaison entre des agents IA et des professionnels de la cybersécurité dans le cadre de tests d'intrusion en conditions réelles (arXiv:2512.09882, 10 décembre 2025).