Les équipes de sécurité ne se heurtent pas à un manque de données, mais à un manque de signal et de contexte.

Vectra AI résout ce problème en fournissant la clarté des signaux et le contexte dont les analystes ont besoin pour hiérarchiser, examiner et détecter les attaques hybrides en temps réel.

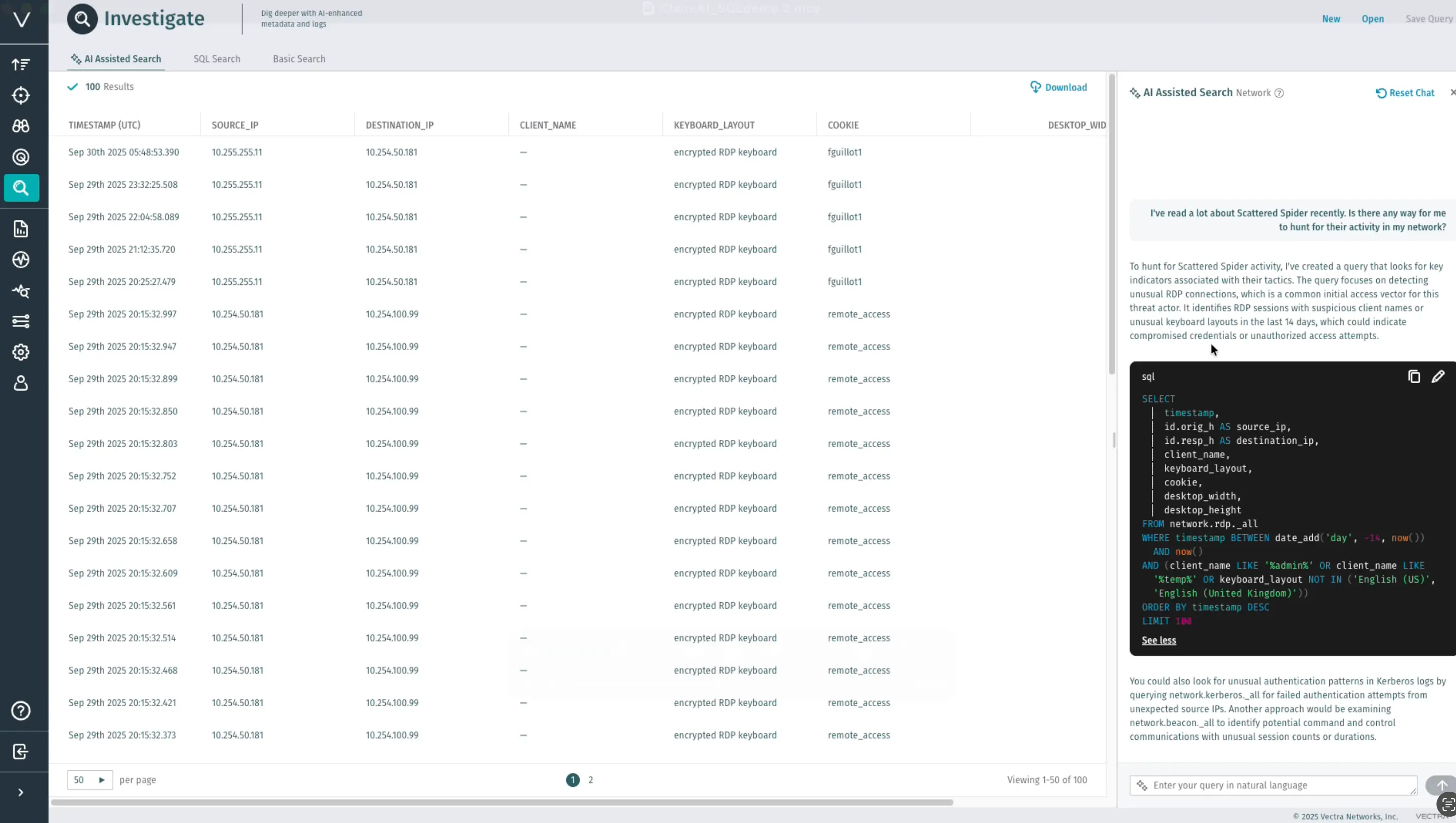

Nous allons désormais aller encore plus loin en matière de clarté et de contexte grâce à la recherche assistée par l'IA : un moyen plus rapide et plus simple d'explorer et d'effectuer des recherches sur l'ensemble de votre réseau moderne.

Voir l'histoire complète derrière chaque menace

La recherche assistée par l'IA permet aux analystes de formuler des questions d'investigation ou de recherche en langage courant.

Alimenté par des métadonnées améliorées par l'IA provenant du réseau, de l'identité et du cloud, il renvoie des réponses immédiates et riches en contexte et suggère même ce qu'il faut explorer ensuite.

C'est comme si vous disposiez d'un assistant d'investigation et de recherche au sein de la Vectra AI : un assistant qui ne se contente pas de vous fournir les résultats de vos requêtes, mais qui vous propose également des suggestions et des recommandations sur les prochaines étapes à suivre pour orienter votre investigation et votre recherche, vous aidant ainsi à découvrir ce que vous ne saviez pas chercher.

Cas d'utilisation : Où la recherche assistée par l'IA apporte un éclairage instantané

Vous trouverez ci-dessous des exemples illustrant comment utiliser la recherche assistée par l'IA pour transformer vos questions en informations exploitables en un clin d'œil.

Enquêter sur les menaces hybrides

Les attaques modernes se limitent rarement à un seul domaine. La recherche assistée par l'IA aide les analystes à suivre l'activité sur l'ensemble du réseau, des identités et cloud depuis les premiers signes d'une intrusion jusqu'aux mouvements latéraux.

Essayez de demander :

- "Montrez-moi les authentifications RDP ou NTLM entre mes contrôleurs de domaine et les hôtes non fiables".

- "Quelles identités cloud ont accédé à des serveurs sur site cette semaine ?

- "Liste de tous les systèmes communiquant avec des IP externes sur des ports non communs".

- "Identifier les utilisateurs dont les échecs d'authentification répétés sont suivis de connexions réussies".

La recherche assistée par l'IA met automatiquement en corrélation ces activités, mettant en évidence les comportements suspects susceptibles d'indiquer des attaques hybrides ou en plusieurs étapes, ce qui permet aux équipes d'avoir plus rapidement une vue d'ensemble de la situation.

Valider l'exposition aux CVE et aux nouvelles menaces

Lorsqu'une nouvelle vulnérabilité est publiée, la première question que se posent tous les analystes est la suivante : sommes-nous concernés ?

Grâce à la recherche assistée par IA, vous pouvez évaluer instantanément les risques potentiels, sans avoir à attendre de nouvelles signatures ni à créer manuellement des requêtes.

Essayez de demander :

- "Vérifier si des hôtes connectés à des domaines sont liés au dernier CVE de Cisco."

- "Montrez-moi les appareils utilisant des versions obsolètes d'OpenSSL".

- "Trouver des systèmes utilisant SMBv1 ou des algorithmes de chiffrement faibles".

- "Liste de toutes les connexions externes effectuées vers des plages d'adresses IP suspectes la semaine dernière.

La recherche assistée par IA permet aux équipes de vérifier les vulnérabilités en quelques minutes, ce qui leur fait gagner du temps et leur apporte une tranquillité d'esprit immédiate lors des cycles de mise à jour ou de la divulgation de menaces.

Chasse aux cybercriminels connus

Des groupes malveillants tels que Scattered Spider, Volt Typhoonou Qilin évoluent constamment. Leurs indicateurs changent, mais leurs comportements restent les mêmes. La recherche assistée par l'IA permet aux analystes de rechercher rapidement les tactiques, les techniques ou les infrastructures liées à des acteurs spécifiques, en utilisant les métadonnées riches déjà présentes dans la plateforme.

Essayez de demander :

- "Aidez-moi à chasser les Scattered Spider dans mon réseau".

- "Montrez-moi une utilisation de PowerShell avec des commandes codées".

- "Trouver des tentatives de déplacement latéral à l'aide de partages SMB ou RDP".

- "Liste des hôtes communiquant avec des domaines contenant .top ou .ru".

Grâce aux recommandations intégrées, vous pouvez passer d'un comportement à l'autre en toute transparence, en suivant la piste comme un chasseur de menaces chevronné.

Garantir la conformité et renforcer la gouvernance

Au-delà de la détection des menaces, la recherche assistée par l'IA permet de mettre au jour les violations des politiques et les risques liés à la conformité avant qu'ils ne fassent l'objet de constatations d'audit.

Les équipes peuvent vérifier la manipulation correcte des données, le contrôle d'accès et l'hygiène de la configuration, le tout à l'aide de simples questions.

Essayez de demander :

- "Montrez-moi tous les fichiers partagés non sécurisés contenant des données sensibles".

- "Trouver des hôtes utilisant des navigateurs obsolètes ou des systèmes non corrigés".

- "Qui a accédé aux dossiers du personnel en dehors des heures de travail ?

- "Liste de tous les utilisateurs ayant des privilèges d'administrateur sur des systèmes non administrateurs".

La possibilité de confirmer rapidement le niveau de conformité aide les organisations à combler les lacunes, à réduire les résultats des audits et à maintenir une gouvernance plus solide.

Mieux comprendre votre réseau moderne

La visibilité est synonyme de clarté. Qu'il s'agisse de découvrir l'informatique fantôme ou de suivre les flux de données, cette fonctionnalité aide les analystes à acquérir une connaissance institutionnelle plus approfondie du comportement de leur environnement hybride.

Essayez de demander :

- "Quels sont les appareils qui consomment le plus de bande passante sur le réseau ?

- "Y a-t-il des hôtes non gérés qui communiquent avec mes contrôleurs de domaine ?

- "Montrez-moi les nouvelles identités cloud créées au cours des dernières 24 heures".

Ces informations aident les équipes à définir les activités normales, à détecter rapidement les anomalies et à renforcer la confiance dans leur visibilité.

Pourquoi c'est important

La recherche assistée par IA met toute la puissance des métadonnées enrichies Vectra AIà la disposition de chaque analyste, transformant ainsi les données en connaissances.

Les clients ayant bénéficié d'un accès anticipé ont économisé jusqu'à trois heures par enquête et ont découvert des informations qui leur auraient échappé, qu'il s'agisse de risques cachés liés à la conformité ou de pistes d'attaque dormantes.

Ce n'est pas seulement plus rapide, c'est la clarté à la vitesse d'une question.

La recherche assistée par IA est désormais disponible pour les clients bénéficiant d'une durée de conservation des métadonnées de 14 jours ou plus. Passez à un forfait de conservation supérieur pour bénéficier de cette fonctionnalité et découvrir tous les détails de chaque menace.

Regardez la démonstration pour découvrir comment passer d'une interrogation à une réponse claire grâce à la recherche assistée par l'IA.