Le 11 mars 2026, la société de technologie médicale Stryker a signalé un incident de cybersécurité après avoir détecté une perturbation affectant certaines parties de son environnement Microsoft interne. Dans son formulaire 8-K déposé auprès de la SEC, la société a indiqué avoir activé son plan d'intervention en cas d'incident et fait appel à des intervenants externes. Au moment de la divulgation, Stryker n'a signalé aucun signe de ransomware ou malware a déclaré que l'incident semblait maîtrisé.

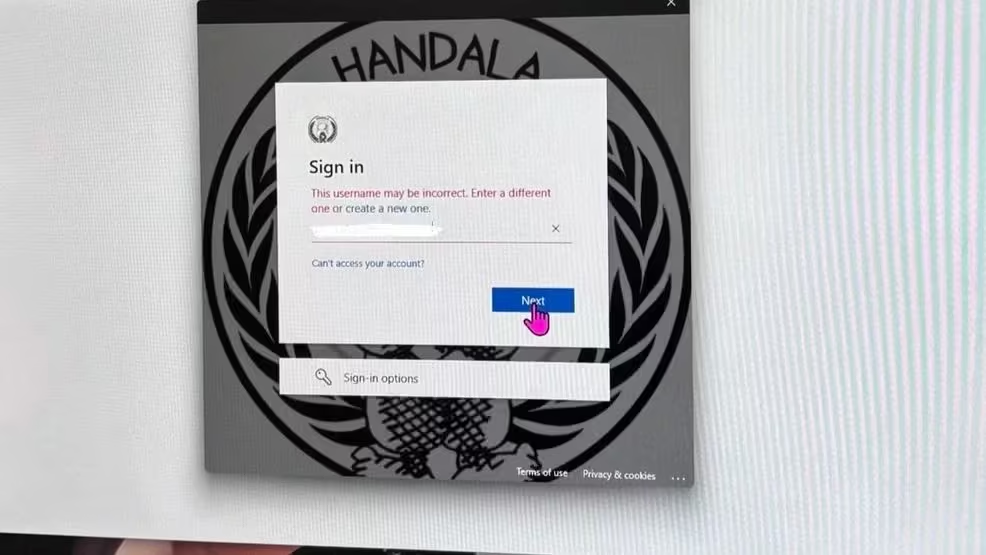

Des rapports ultérieurs émanant d'employés et de chercheurs en sécurité ont indiqué que des appareils répartis dans l'ensemble de l'environnement avaient été effacés à distance et que les écrans de connexion avaient été défigurés par le logo Handala. Les enquêtes suggèrent que les pirates auraient exploité Microsoft Intune pour envoyer des commandes d'effacement à distance aux appareils gérés, provoquant ainsi une réinitialisation aux paramètres d'usine des ordinateurs portables et des appareils mobiles de l'entreprise. Certains téléphones personnels enregistrés avec des profils professionnels Intune auraient également été touchés.

Les assaillants ont également fait des déclarations concernant l'ampleur de l'incident. Par leurs propres canaux, ils ont déclaré que plus de 200 000 appareils avaient été touchés et que de grands volumes de données avaient été exfiltrés, évoquant initialement 50 To, puis portant ce chiffre à 12 Po. Ces chiffres restent à vérifier et doivent être considérés avec prudence, car cybercriminels exagérer l'ampleur de l'impact lors d'opérations perturbatrices.

Ce qui est clair, c'est que des incidents de cette ampleur nécessitent une activité soutenue au sein d'un environnement. Même lorsque le vecteur d'intrusion initial est inconnu, les attaquants laissent généralement derrière eux des traces identifiables et des comportements réseau détectables.

L'acteur malveillant : Handala / Void Manticore

Le groupe qui revendique la responsabilité de l'incident est Handala, également suivi par certains chercheurs sous le nom de Void Manticore, un acteur malveillant aligné sur l'Iran, connu pour ses opérations de perturbation associées à des messages de propagande.

Ce groupe a déjà pris pour cible des organisations revêtant une importance stratégique ou symbolique, notamment des fournisseurs informatiques, des opérateurs d'infrastructures et des entreprises liées à des chaînes d'approvisionnement sensibles. Les entreprises du secteur des technologies médicales occupent une place particulièrement sensible au sein de cet écosystème, car elles font le lien entre les prestataires de soins de santé, les milieux de recherche et les systèmes de fabrication.

Contrairement à de nombreux groupes motivés par des intérêts financiers, les campagnes de Handala mettent souvent l'accent sur la perturbation des opérations et l'impact psychologique. Le groupe publie fréquemment des captures d'écran de systèmes compromis, exagère ses affirmations concernant le vol de données et défigure les systèmes à l'aide d'images de propagande telles que le logo Handala. L'effacement des données et la défiguration des écrans de connexion signalés lors de l'incident Stryker s'inscrivent dans ce schéma.

Sur le plan opérationnel, le groupe a tendance à mener des intrusions manuelles plutôt que malware automatisées malware . Les opérateurs interagissent directement avec les systèmes compromis, se déplaçant au sein de l'environnement à l'aide de services légitimes et d'outils d'administration. Cette approche permet à leurs activités de se fondre dans le cadre des opérations normales tandis que les attaquants cartographient l'environnement et étendent leurs droits d'accès.

Reconstitution de l'attaque

Le mode d'intrusion exact utilisé lors de l'incident Stryker n'a pas été confirmé publiquement. La reconstitution ci-dessous combine les informations disponibles avec les méthodes d'action connues de Handala et inclut des hypothèses fondées sur les opérations passées du groupe.

1. Accès initial par compromission d'identité

MITRE ATT&CK: T1078 – Comptes valides | T1110 – Force brute | T1566 – Phishing

Les intrusions de ce type commencent souvent par l'utilisation d'identifiants compromis, obtenus par phishing, par la réutilisation d'identifiants ou via des comptes tiers piratés. Des groupes malveillants iraniens ont également pris pour cible les infrastructures VPN afin de s'en servir comme point d'entrée.

Une fois qu'ils sont en possession d'identifiants valides, les pirates peuvent s'authentifier auprès des services VPN ou Microsoft 365 sans déclencher la plupart des contrôles de sécurité traditionnels.

Les équipes de sécurité détectent souvent des signes précurseurs, tels que des lieux d'authentification inhabituels ou des schémas de connexion qui ne correspondent pas au comportement habituel de l'utilisateur.

2. Élévation des privilèges

MITRE ATT&CK: T1098 – Manipulation de comptes | T1484.001 – Modification des politiques de domaine

Une fois qu'ils ont réussi à s'introduire dans le système, les pirates tentent généralement d'étendre leurs privilèges afin de pouvoir accéder à d'autres systèmes et à des données sensibles.

Dans les environnements Microsoft, cela implique souvent de modifier l'appartenance à des groupes, d'attribuer des rôles ou de modifier les droits d'accès aux répertoires. Ces opérations permettent à l'attaquant de dépasser le cadre du compte initialement compromis et d'acquérir des privilèges administratifs plus étendus.

Les actions administratives inhabituelles effectuées par un compte utilisateur qui fonctionnait auparavant normalement constituent souvent le premier signe évident d'une intrusion.

3. Reconnaissance et déplacement latéral

MITRE ATT&CK: T1018 – Découverte de systèmes à distance | T1087 – Découverte de comptes | T1021.001 – Protocole RDP (Remote Desktop Protocol) | T1090 – Proxy / Tunneling

Une fois leurs privilèges étendus, les pirates commencent à cartographier l'environnement.

Les activités de Handala recensées lors d'incidents antérieurs comprennent le transfert manuel de fichiers RDP entre systèmes et l'utilisation d'outils de tunneling pour accéder à des hôtes internes. Au cours de cette phase, les attaquants procèdent généralement à un recensement des comptes, des systèmes et des ressources réseau afin d'identifier où sont stockées les données sensibles.

Comme ces actions s'inscrivent dans le cadre de protocoles administratifs légitimes, elles peuvent se fondre dans le trafic opérationnel normal, à moins que la surveillance comportementale ne mette en évidence ces anomalies.

4. Vol d'identifiants et énumération des répertoires

MITRE ATT&CK: T1003.001 – Mémoire LSASS | T1003.002 – Extraction de la structure du registre | T1087.002 – Identification des comptes de domaine

Les rapports sur les menaces concernant les opérations Handala révèlent un recours répété à des techniques de collecte d'identifiants.

Les enquêteurs ont constaté que le groupe divulguait des identifiants provenant de Mémoire LSASS en utilisant comsvcs.dll via rundll32.exe, l'exportation des arborescences du registre et l'exécution de ADRecon scripts permettant de répertorier les environnements Active Directory.

Ces étapes permettent aux pirates d'identifier les comptes privilégiés et d'étendre leur accès à l'ensemble du domaine.

5. Collecte automatisée des données et création de scripts

MITRE ATT&CK: T1059 – Interpréteur de commandes et de scripts | T1059.001 – PowerShell | T1005 – Données provenant du système local

La collecte de données à grande échelle se fait rarement manuellement. Les pirates informatiques ont généralement recours à des outils de script pour rechercher des fichiers, collecter des données sensibles et les préparer en vue de leur transfert.

PowerShell et l'automatisation en ligne de commande sont couramment utilisés à cette fin. Lorsque des activités de script apparaissent sur des systèmes où elles n'étaient pas utilisées auparavant, cela indique souvent des opérations de collecte ou de préparation de données.

6. Préparation et exfiltration des données

MITRE ATT&CK: T1041 – Exfiltration via le canal C2 | T1567 – Exfiltration vers Cloud

Les pirates affirment que d'importants volumes de données ont été dérobés au sein de l'environnement. Même si ces chiffres sont exagérés, tout transfert de données à grande échelle nécessite une préparation, une compression et un trafic sortant soutenu.

Ce type d'activité entraîne généralement des anomalies perceptibles dans les schémas de transfert de données, en particulier lorsque d'importants volumes de données quittent des systèmes qui ne génèrent normalement pas un tel niveau de trafic sortant.

7. Actions destructrices via la gestion des appareils

MITRE ATT&CK: T1485 – Destruction de données | T1562 – Affaiblissement des défenses

L'un des aspects les plus perturbateurs de l'incident Stryker semble avoir été l'utilisation de l'infrastructure de gestion des appareils pour effacer les terminaux.

Selon certaines informations, les pirates auraient exploité les fonctionnalités d'effacement à distance de Microsoft Intune pour déclencher des réinitialisations d'usine sur l'ensemble des appareils gérés. Cette technique permet à un pirate disposant de privilèges administratifs suffisants de provoquer des perturbations opérationnelles à grande échelle sans avoir à déployer malware classiques.

Cela complique également la gestion des incidents en effaçant les preuves numériques sur les terminaux touchés.

Pourquoi cet incident est important

L'affaire Stryker met en évidence une tendance de plus en plus courante dans les intrusions informatiques actuelles. Les pirates ne s'appuient pas nécessairement sur des exploits sophistiqués. Ils se concentrent plutôt sur les plans d'accès aux identités et de contrôle administratif.

Une fois que les pirates ont accédé aux systèmes d'authentification, ils peuvent :

- étendre les privilèges

- accéder à des données sensibles

- se frayer un chemin à travers les procédures administratives

- perturber les opérations via l'infrastructure de gestion

Dans les environnements articulés autour de cloud et de plateformes de gestion centralisée, le contrôle de ces systèmes peut se traduire concrètement par le contrôle de l'ensemble de l'entreprise.

Ce à quoi les équipes de sécurité doivent prêter attention

Les incidents de ce type commencent rarement par des actes de destruction. En général, les pirates passent un certain temps au sein du système à étendre leurs privilèges d'accès et à collecter des informations avant de provoquer des perturbations.

Les équipes de sécurité chargées d'enquêter sur des cas similaires devraient prêter une attention particulière aux éléments suivants :

- connexions provenant de zones géographiques inhabituelles

- modifications des privilèges dans les systèmes d'identité

- activité inhabituelle liée à PowerShell ou aux scripts

- volumes de transfert de données anormaux

- activité anormale au sein des plateformes de gestion des appareils

Les comportements qui précèdent un incident offrent souvent la meilleure occasion de détecter et de contenir l'intrusion avant qu'elle ne dégénère en perturbation opérationnelle.

Pour découvrir comment ces comportements se manifestent dans des environnements réels et comment les équipes de sécurité peuvent les analyser rapidement, regardez une démonstration en libre-service de la Vectra AI .