Le 11 avril 2026, un message publié sur un site de fuites sous le pseudonyme ShinyHunters a revendiqué la divulgation d'environ 80 millions d'enregistrements provenant de Rockstar Games. La source de l'accès n'était pas Rockstar. Il s'agissait Anodot, un fournisseur d’analyses SaaS faisant partie de la chaîne d’approvisionnement de Rockstar. Des jetons d’authentification Anodot volés ont été utilisés pour interroger les plateformes de données en aval. Une autre victime.

Un autre fournisseur. Même schéma.

Ce qui importe, ce n'est pas la plateforme sur laquelle l'impact s'est finalement produit. Ce qui compte, c'est la manière dont l'accès a été obtenu et détourné.

Tous les quelques mois, un nouveau titre fait la une

Les gros titres le répètent :

- 2024 : clients de Snowflake, via des identifiants récupérés à partir de journaux d'un logiciel de vol d'informations remontant jusqu'à 2020 (Mandiant, UNC5537, 10 juin 2024).

- Août 2025 : des clients de Salesforce , via des jetons OAuth volés à Salesloft Drift (GTIG, UNC6395, 26 août 2025).

- Novembre 2025 : nouvelle faille chez Salesforce , via des jetons OAuth Gainsight, touchant plus de 200 instances.

- Avril 2026 : Snowflake à nouveau, via les jetons Anodot.

Différents points d'accès. Différentes plateformes.

Le schéma reste le même, car ShinyHunters n'est pas un groupe à proprement parler. Il s'agit d'une marque utilisée au moment de l'extorsion.

Si vous considérez cela comme un seul et même acteur malveillant, vous risquez de chercher au mauvais endroit. Concentrez-vous sur le comportement, pas sur la marque.

Le véritable fil conducteur

Trois méthodes d'accès différentes reviennent régulièrement dans les campagnes attribuées à ShinyHunters :

- Identifiants volés utilisés pour se connecter

- Manipulation psychologique via le service d'assistance (vishing) pour réinitialiser l'authentification multifactorielle et obtenir un accès

- Abus d'OAuth/de jetons via des fournisseurs de SaaS compromis

Des compétences différentes, mais un résultat identique : un accès valide qui se comporte comme un utilisateur ou une application légitime.

Pas de failles exploitées. Pas malware. Juste une usurpation d'identité.

Ce que la plupart des équipes SecOps négligent

Les rapports publics mettent en avant Snowflake ou Salesforce, car c'est là que les données sont finalement acheminées. Mais c'est l'identité qui constitue la voie d'accès.

Dans la plupart des environnements d'entreprise, cette identité est fédérée vers des plateformes telles que Microsoft 365. C'est pourquoi M365 est l'un des premiers endroits où cette activité devient visible. Non pas parce qu'il s'agit de la cible, mais parce que c'est là que l'identité compromise est utilisée.

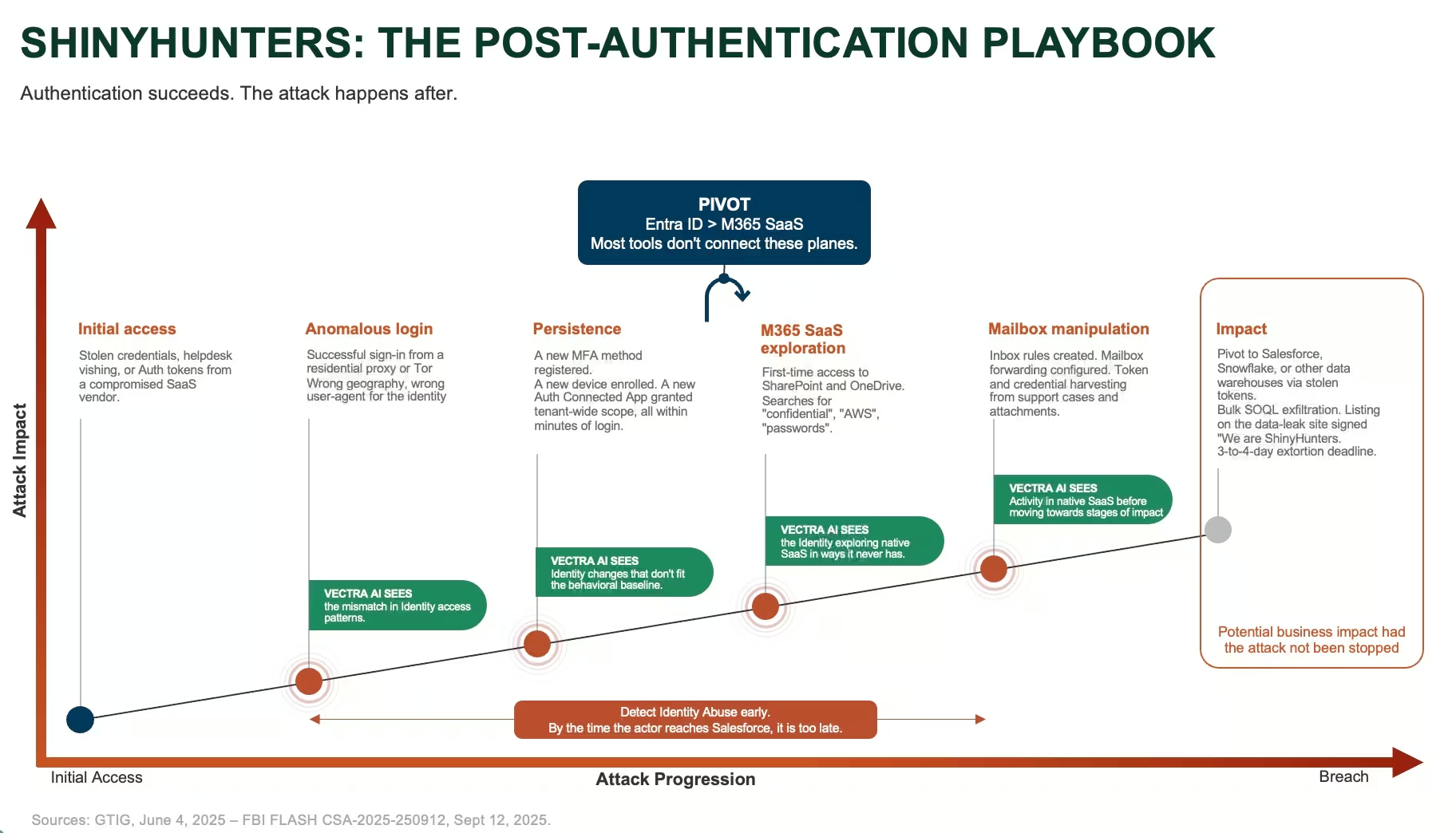

Analyse d'une attaque de type ShinyHunters

Quelle que soit la méthode d'intrusion, l'attaque suit un schéma similaire :

- Accès : connectez-vous à l'aide d'identifiants ou de jetons valides.

- Établir : rendre cet accès permanent.

- Développer : explorer les données dans toutes les applications SaaS.

- Exfiltrer : extraire des données des systèmes en aval.

Snowflake et les plateformes similaires constituent la dernière étape. Tout ce qui est essentiel pour la détection précoce se passe avant cela.

Ce que l'on peut réellement voir avant les étapes d'Impact

Accès initial : une connexion « normale » qui n'a rien de normal

La connexion s'effectue correctement. Mais :

- C'est un nouvel emplacement

- La connexion provient d'une infrastructure VPN ou proxy telle que Mullvad, Oxylabs, NetNut ou d'un nœud de sortie Tor (FBI FLASH CSA-2025-250912, 12 septembre 2025 ; GTIG, juin 2025).

- Les actions effectuées après la connexion ne correspondent pas au comportement habituel de l'utilisateur.

Au sein d'un fournisseur d'identité tel qu'Entra ID, cela semble être une connexion légitime et réussie. Mais lorsqu'on examine la situation dans son contexte, ce n'est pas le cas.

Persévérance : faire en sorte que l'accès soit durable

Une fois à l'intérieur, l'acteur s'assure de pouvoir en ressortir :

- Nouvelles méthodes MFA intégrées

- Nouveaux appareils enregistrés

- Applications OAuth autorisées à accéder

Prise isolément, chaque action est légitime. Mais prises ensemble, dans les minutes qui suivent une nouvelle connexion, elles révèlent une toute autre réalité.

Exploration : évoluer dans le domaine du SaaS

Avant d'accéder aux entrepôts de données, les pirates s'introduisent dans les systèmes que les employés utilisent au quotidien. Pour de nombreuses entreprises, cela concerne Microsoft 365 ou des plateformes SaaS similaires :

- Énumération des éléments SharePoint et OneDrive

- Accès aux bibliothèques de documents auxquelles l'utilisateur n'a jamais accédé

- Recherches par mots-clés de contenus sensibles

- Accès étendu aux fichiers

À ce stade, le pirate se pose une question simple : à quoi cette identité piratée donne-t-elle accès ?

Ils s'étendent ensuite à d'autres plateformes SaaS et aux systèmes de données en aval.

Des méthodes différentes, les mêmes signaux

Cette tendance se retrouve dans les trois approches :

- Identifiants volés (2024) : connexion inhabituelle mais réussie

- Hameçonnage vocal et contournement de l'authentification multifactorielle (2025-2026): connexion suivie d'une activité rapide visant à s'implanter durablement et d'une recherche de services SaaS.

- Compromission d'un fournisseur/d'OAuth (2025-2026) : comportement anormal de l'accès à une application de confiance.

Le point d'entrée change. Le comportement après l'authentification reste le même.

Vectra AI

Les campagnes ShinyHunters réussissent parce qu’elles utilisent des moyens d’accès légitimes : de véritables identifiants, de véritables processus d’authentification multifactorielle, de véritables jetons OAuth, de véritables applications. La plupart des contrôles de sécurité sont conçus pour bloquer les attaquants avant l’authentification. Ces campagnes réussissent après.

Vectra AI les comportements malveillants après une authentification réussie, qu'il s'agisse de l'identité, des services SaaS, cloud ou du réseau. La question n'est pas «comment l'accès a-t-il été obtenu ? », mais : les actions de l'utilisateur correspondent-elles à son profil comportemental ?

Comment la détection correspond au schéma d'attaque

Accès : connexion réussie depuis un nouvel emplacement, via une infrastructure proxy, qui ne correspond pas au profil de référence de l'identité.

Configuration : ajout des méthodes d'authentification multifactorielle (MFA), enregistrement des appareils et autorisation des applications OAuth, immédiatement après la connexion.

Développer : mettre en corrélation les activités sur Microsoft 365, Salesforce et d'autres solutions SaaS, afin de mettre en évidence les comptes qui explorent de nouvelles pistes comme jamais auparavant.

Exfiltration : les téléchargements en masse et l'extraction via l'API sont apparus comme l'aboutissement d'une séquence, et non comme des événements isolés.

Pourquoi cela fonctionne-t-il avec toutes les méthodes ?

Peu importe la manière dont l'accès a été obtenu : identifiants volés, appel au service d'assistance ou jeton de fournisseur compromis. L'attaquant doit tout de même se connecter, s'implanter durablement, explorer le système et exfiltrer des données. Ce schéma comportemental est inévitable. C'est précisément ce que Vectra est conçu pour détecter.

Combler les lacunes en matière de détection

Les conseils classiques restent d'actualité : authentification multifactorielle (MFA) phishing, rotation des identifiants, vérification des périmètres OAuth, vérification d'identité par le service d'assistance (voir les recommandations de renforcement de sécurité UNC6040 du GTIG et l'avis FLASH du FBI). Mais cela ne suffit plus à lui seul. Les campagnes modernes sont conçues pour contourner ces contrôles.

La détection ne fonctionne pas mal. Elle est simplement incomplète.

ShinyHunters n'est pas un groupe à proprement parler. Il s'agit d'un modèle d'attaques articulé autour d'une idée centrale : si l'authentification aboutit, le pirate peut se faire passer pour une identité inoffensive.

Les premiers signaux n'apparaissent pas dans la plateforme de données mentionnée dans les gros titres. Ils apparaissent dans les plateformes d'identité et les plateformes SaaS, où l'attaquant doit d'abord agir. Le problème n'est pas le manque de visibilité. Il s'agit plutôt de commencer la détection au mauvais moment de l'attaque.

Dans mon ebook « Mind Your Attack Gaps », je décris trois failles de détection. ShinyHunters exploite la faille n° 2 : l'authentification aboutit. Des identifiants valides, de vrais codes à usage unique, de véritables jetons OAuth, de véritables cookies de session. Le journal d'audit enregistre une connexion réussie.

Le guide de renforcement de la sécurité pour 2024 reste d'actualité, mais il ne traite plus de la voie d'accès.