Les raisons qui poussent à choisir un fournisseur de services de sécurité gérés (MSSP) sont nombreuses, mais l'une des principales est de remédier à la pénurie de compétences en cybersécurité. Il est très difficile de trouver les bons talents dans le domaine de la cybersécurité et de retenir les professionnels qualifiés une fois qu'ils ont été formés.

D'autres défis méritent d'être soulignés lorsque l'on envisage de confier l'externalisation à un MSSP. L'un d'eux est que les descriptions de services sont très complexes et difficiles à comprendre. Par exemple, les accords de niveau de service (SLA) peuvent être difficiles à comparer, notamment en ce qui concerne ce qui est inclus et ce qui ne l'est pas. Les clients ont souvent des limites en ce qui concerne leurs besoins, leurs demandes et ce qu'ils recherchent dans une relation MSSP. Les clients doivent avoir une compréhension claire de ce que le MSSP fournira par rapport aux ressources que vous devez fournir.

Il est donc très important de comprendre :

- Que voulez-vous protéger ? Savez-vous où se trouvent vos actifs critiques ?

- Qui est responsable de la réponse appropriée à un incident provenant d'un MSSP ? Vos processus internes sont-ils alignés et votre personnel est-il en mesure d'interagir avec succès avec un MSSP ?

- Si vous achetez un service de réponse aux incidents, avez-vous convenu des droits ou des limitations que ce service inclut ? Par exemple, le MSSP peut-il mettre en quarantaine l'ordinateur portable de votre PDG ou bloquer un port sur votre pare-feu ? Quelles sont les conséquences pour l'entreprise ? La détection précoce et l'atténuation des attaques sont essentielles, en particulier dans le cas des ransomwares.

- Dans de nombreux domaines, il y a des discussions sur les cas d'utilisation, ce qui est très utile, en particulier lors de l'achat d'un service géré.

- Quels sont les indicateurs clés de performance convenus et comment sont-ils mesurés ? Comprenez-vous bien ce que signifient les indicateurs clés de performance ?

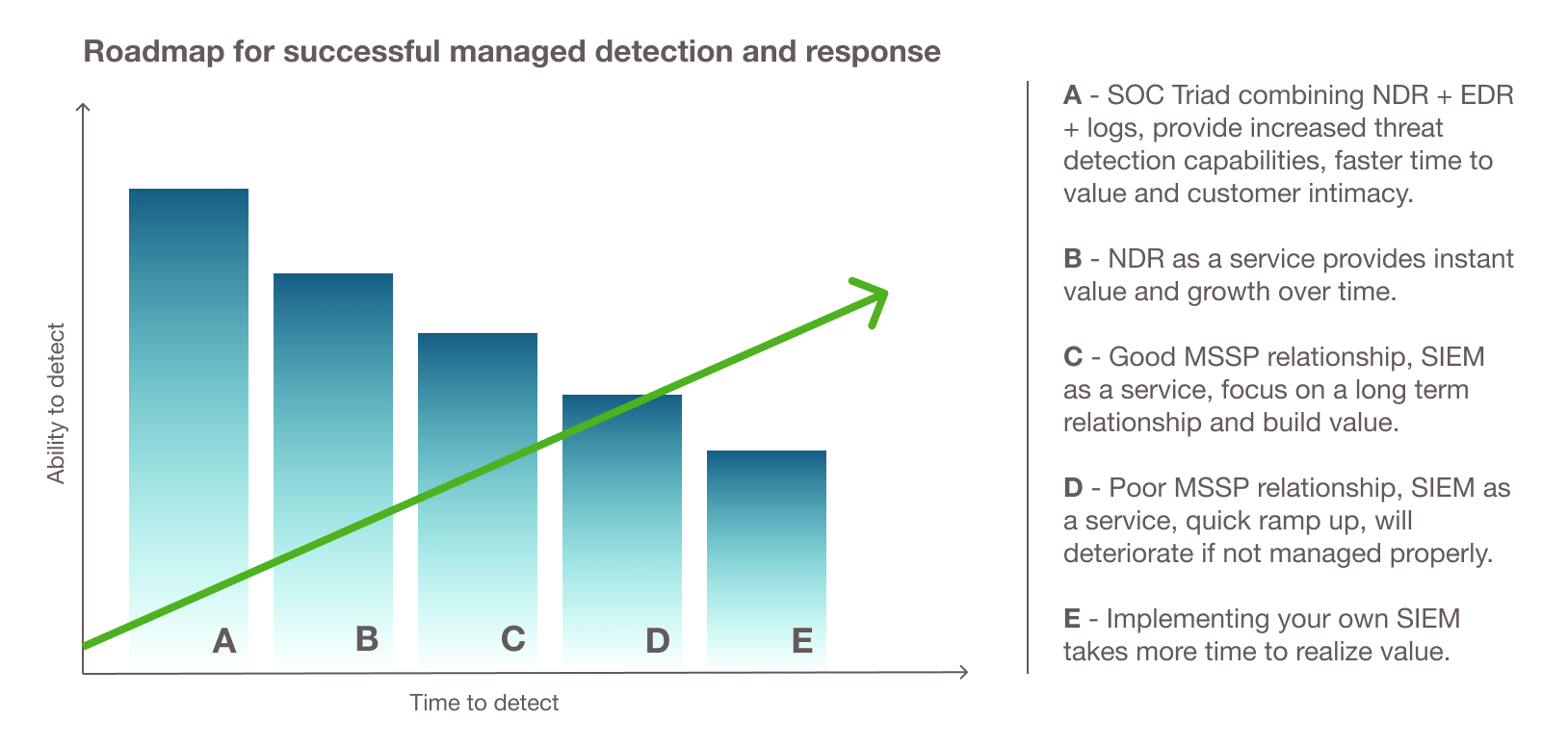

À quoi ressemble normalement un service de détection des menaces proposé par un MSSP ? Un service MSSP idéal devrait s'articuler autour du modèle SOC Visibility Triad , introduit par Gartner. Cette triade combine détection et réponse aux incidents (NDR), endpoint detection and response (EDR) et les journaux d'événements, qui sont généralement traités via un système de gestion des informations sur les événements de sécurité (SIEM). Grâce à ce modèle, les MSSP peuvent établir des corrélations et fournir des notifications d'incidents dans un portail de reporting.

D'autres services MSSP peuvent être achetés, mais la montée en puissance des services de détection des menaces devrait recevoir la majorité des investissements selon plusieurs cabinets d'études, tels que Gartner, IDC et Forrester.

Pour anticiper la dynamique et les responsabilités entre vous et votre MSSP, il est conseillé d'envisager quelques scénarios :

1. Construire sa propre solution SIEM

- Le délai de réalisation de la valeur pour l'organisation est long, normalement 12 mois ou plus.

- Il est difficile de trouver, d'attirer et de retenir des personnes compétentes en matière de cybersécurité au sein de l'organisation.

- Par quelles sources de données commencez-vous ? Qu'est-ce qui est bon pour la sécurité ?

- Comment établir une couverture 24 heures sur 24 et 7 jours sur 7 ?

2. Bonne ou mauvaise gestion de la relation entre le MSSP et le SIEM en tant que service

- La valeur ajoutée est plus rapide à réaliser que si je construisais mon propre système, et je peux être opérationnel dans un délai d'au moins six à douze mois.

- La valeur se réduit au fil du temps lorsque la relation n'est pas correctement gérée.

- Le MSSP a une idée des sources de logs qui sont utiles pour la détection des menaces. Mais l'analyse des journaux pour la détection des menaces ne vaut que ce que valent les journaux que vous analysez.

- Le service peut être couvert 24 heures sur 24 et 7 jours sur 7.

3. Relation MSSP bien gérée avec Vectra en tant que service

- Apporte de la valeur au client en l'espace d'un mois au lieu de six à douze mois avec le SIEM en tant que service.

- La valeur augmente au fil du temps lorsqu'il existe un plan et une cadence d'opérations convenus d'un commun accord.

- Le service peut être couvert 24 heures sur 24 et 7 jours sur 7.

- Développer le service avec l'EDR et le SIEM en tant que service au fil du temps afin d'améliorer la détection des menaces.

- S'intègre aux investissements existants tels que les SIEM, les EDR, les pare-feu et les systèmes SOAR. Accélère et augmente la valeur globale.

Pour conclure, envisagez toujours de désigner un chef de projet pour superviser la mise en œuvre, quel que soit le domaine dans lequel vous commencez. Veillez également à organiser des réunions d'exploitation mensuelles avec votre MSSP et des évaluations trimestrielles des activités. Cela vous permettra de réfléchir stratégiquement à la manière de construire une relation de travail productive et d'identifier de nouveaux domaines d'amélioration du service ainsi que sa valeur globale.