La transition d'un système sur site à un système hybride Cloud

La gestion d'un réseau en constante évolution, en particulier lorsqu'il s'agit de passer à un environnement cloud , n'est pas une mince affaire. Il n'existe pas d'approche unique pour sécuriser votre environnement cloud . Nos clients ont identifié trois thèmes clés qui les poussent à consulter le site cloud:

- Échelle et agilité

- Haute disponibilité

- Services intégrés

Si les avantages du site cloud sont réels et nombreux, ils s'accompagnent également de considérations supplémentaires en matière de sécurité, souvent négligées lors des déploiements initiaux. Dans ce blog, nous examinerons les menaces connues visant les environnements hybrides cloud et nous verrons où vous pourriez les attraper avant qu'elles ne deviennent un problème.

Accélération des menaces dans les systèmes hybrides Cloud

Accélérateur 1 : Le déploiement rapide et facile de cloud entraîne souvent des dérapages dans les processus de sécurité.

Dans la plupart des organisations, plusieurs équipes sont impliquées dans le déploiement de nouveaux services, agissant comme des filets de sécurité involontaires avant qu'un service ne soit déployé sur Internet, mais avec le site cloud, ce n'est pas nécessairement vrai. Si les menaces qui pèsent sur les charges de travail de cloud ne sont pas vraiment différentes de celles qui affectent leurs homologues sur site, les faits restent les mêmes. Il est beaucoup plus facile de déployer des ressources et de modifier des configurations sur cloud. Bien que toutes les attaques soient possibles sur site, sur cloud , il suffit d'une adresse électronique et d'une carte de crédit pour déployer et exposer vos joyaux de la couronne. Si l'on ajoute l'automatisation, cela peut se faire en quelques minutes.

Accélérateur 2 : Mouvement latéral entre cloud et on-prem

À des fins d'accès et d'administration, il existe souvent des liens entre les charges de travail de cloud et les systèmes sur site. Cela signifie qu'une brèche dans le site cloud peut souvent entraîner une brèche dans les ressources sur site par un mouvement latéral. Le plus souvent, le mouvement latéral est facilité par des VPN de site à site ou par une autre connectivité autorisée. Les attaquants se contentent rarement de l'accès qu'ils peuvent obtenir par la compromission initiale des ressources du centre de données. Ils essaieront plutôt d'escalader la brèche pour cibler les systèmes centraux où se trouvent les données propriétaires et où ils peuvent infliger le plus de dommages à l'infrastructure centrale.

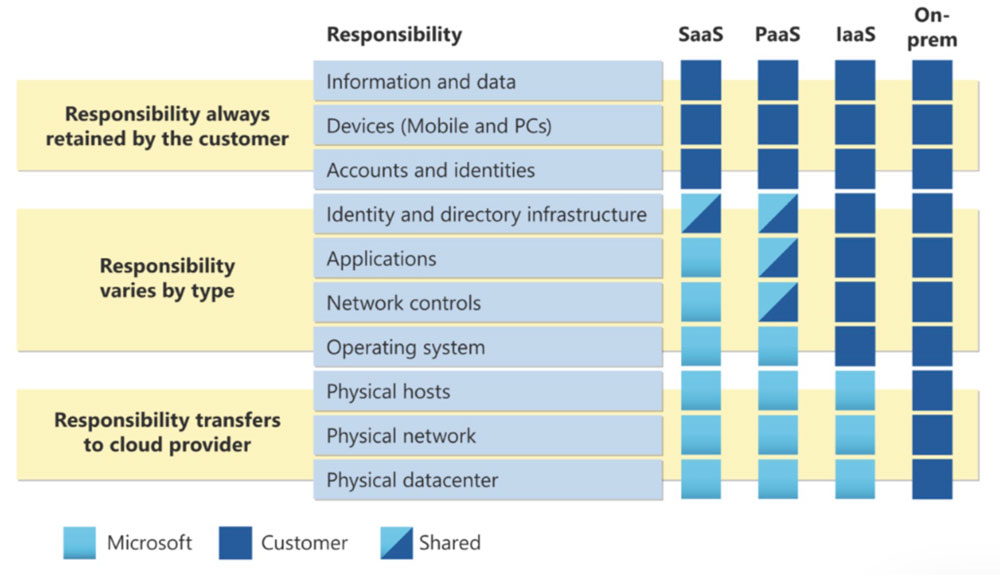

Accélérateur 3 : cloud hybride et les essais de responsabilité partagée

Un autre aspect de cloud qui est souvent négligé ou mal compris est le modèle de propriété et de responsabilité du fournisseur cloud par rapport au client. Lorsque vous utilisez cloud pour des charges de travail (IAAS), vous êtes toujours responsable de la sécurité et de l'administration de vos charges de travail cloud , tout comme sur site.

Même dans le cas où vous utilisez des solutions comme EC2 ou AWS Open Search, vous avez toujours la responsabilité de sécuriser votre implémentation (PaaS).

Ne vous inquiétez pas, ce n'est pas le moment de quitter le navire avec Cloud

Tous ces facteurs peuvent faire réfléchir une organisation qui cherche à tirer parti de l'adoption de cloud ou à l'étendre. Pourtant, cloud et les déploiements hybrides sont indispensables dans le monde du travail d'aujourd'hui. Au lieu d'essayer d'empêcher ou d'entraver la migration de votre organisation vers cloud, considérez vos options les plus modérées - pour nos besoins, nous présenterons ci-dessous des exemples de Vectra AI :

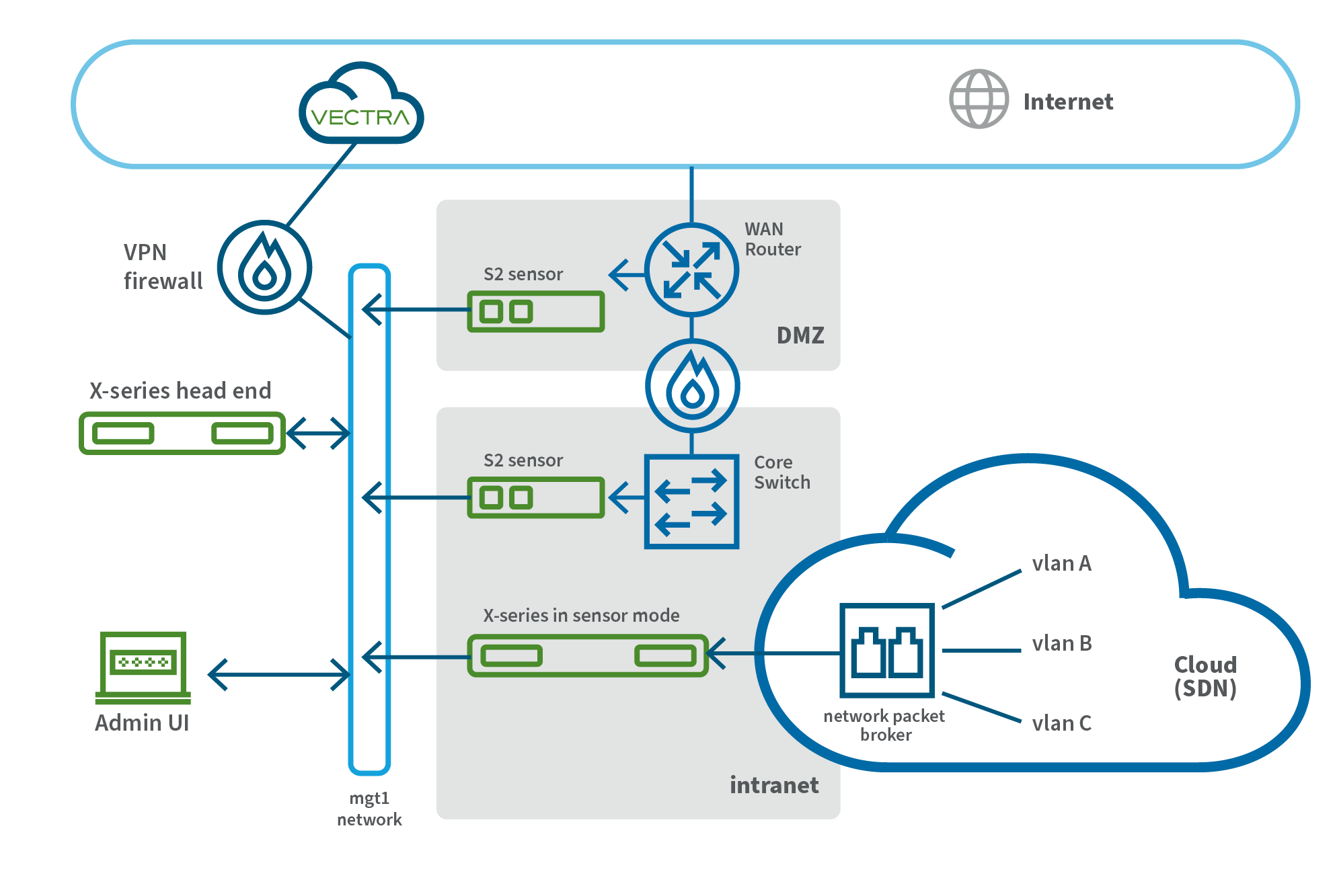

- Intégration transparente : Les capteurs Vectra cloud peuvent s'intégrer de manière transparente pour protéger vos charges de travail cloud contre les menaces réseau, les mouvements latéraux et l'escalade. Cela se fait de la même manière que sur site, en surveillant passivement le trafic réseau fourni par le fournisseur cloud en provenance ou à destination de vos charges de travail. Découvrez Vectra NDR dès aujourd'hui.

- Détections et hiérarchisation de l'IA de classe mondiale : Vectra exploite Security AI-driven Attack Signal Intelligence™(ASI), pour surveiller les menaces contre cloud, l'infrastructure SaaS, l'identité et sur site. Ceci est fourni out of the box sans qu'il incombe au client de construire des détections. ASI aide les équipes SOC et de sécurité à agréger, contextualiser et prioriser les hôtes et les comptes les plus importants afin que vous ayez des informations exploitables à portée de main pour permettre une réponse rapide. Découvrez ce qu'ASI peut faire pour vous.

- Détection unifiée des menaces : Vectra propose une interface utilisateur unique permettant de regrouper tous les différents vecteurs de menaces. Ceci est essentiel, car les attaquants tentent souvent de passer du cloud l'environnement sur site, du SaaS à l'environnement sur site ou cloud cloud; il est donc crucial de disposer de cette fonctionnalité au sein d'un système qui maîtrise chaque aspect. Découvrez-en davantage sur plateforme TDR de Vectra.

Dans notre prochain blog, nous explorerons comment Vectra peut aider à protéger les environnements multicloud qui introduisent de nouvelles surfaces d'attaque et de nouveaux défis. Restez à l'écoute !

Vous voulezen savoir plus ? Planifiez une démonstration dès aujourd'hui.