La récente escalade entre l'Iran et Israël a déclenché une recrudescence des opérations cybernétiques menées par des acteurs liés à des États, qui s'attaquent aux réseaux d'identité, aux réseaux cloud et aux réseaux d'entreprise. Ces groupes bien dotés en ressources combinent des intrusions profondes dans les réseaux et des abus d'identité pour déjouer les défenses traditionnelles.

Ils exploitent les applications publiques pour l'accès initial, collectent les informations d'identification par phishing ou par pulvérisation de mot de passe, puis se déplacent latéralement avec RDP, PsExec ou des services d'accès à distance. La persistance est assurée par des tâches planifiées, le chargement latéral de DLL, des fenêtres cachées et des tunnels de protocole. Les données sont discrètement stockées, archivées et exfiltrées par des canaux obscurs, souvent sans déclencher d'alertes.

Simultanément, ils lancent des campagnes axées sur l'identité au sein de Microsoft 365, Azure et Google Workspace : ils abusent d'OAuth, contournent le MFA et utilisent Outlook, OneDrive et Teams pour maintenir l'accès et siphonner les données. Ces tactiques ciblent les infrastructures critiques, les gouvernements, les entreprises commerciales et les ONG au Moyen-Orient et en Occident, mêlant espionnage et attaques destructrices (wipers, chiffrement forcé).

S'appuyer uniquement sur les points d'extrémité ou les contrôles périmétriques vous rend aveugle à l'ensemble de la chaîne d'attaque. Si vous utilisez la collaboration cloud , l'infrastructure hybride ou l'accès à distance, vous êtes déjà dans leur ligne de mire.

Activités récentes des cybercriminels iraniens

Les groupes cybercriminels iraniens poursuivent leurs opérations cybernétiques soutenues contre des organisations issues des secteurs de l'administration, des télécommunications, de l'énergie et des technologies. Des campagnes récentes montrent que des acteurs tels que MuddyWater recourent de plus en plus à l'usurpation d'identité et à des outils cloud, tout en conservant leurs techniques d'intrusion traditionnelles basées sur PowerShell. Plutôt que de déployer malware facilement repérables, ces opérateurs s'appuient de plus en plus sur des scripts, des outils d'administration légitimes et des infrastructures compromises pour préserver leur discrétion au sein d'environnements hybrides.

Qui se cache derrière les attaques ? Profils APT liés à l'Iran

Malgré des objectifs variés (allant de l'espionnage à long terme au sabotage pur et simple) , chaque groupe exploite à la fois le réseau et les canaux d'identité pour s'introduire, persister et extraire. Voici une vue d'ensemble de leur accès initial, de leurs TTP de réseau et de leurs TTP d'cloud .

Les groupes malveillants iraniens réutilisent fréquemment les mêmes outils d'une campagne à l'autre, notamment les frameworks PowerShell, les chargeurs de scripts et les outils d'accès à distance open source. Cette réutilisation rend la détection comportementale, basée sur les données de télémétrie relatives aux identités et au réseau, particulièrement efficace.

Cinq techniques d'identité et d'Cloud que les équipes SOC doivent surveiller

Les cybercriminels affiliés à l'Iran vont au-delà des malware et des exploits traditionnels. Leurs campagnes s'appuient désormais sur l'utilisation abusive des systèmes d'identité et sur les outils de confiance déjà utilisés par votre organisation. Ces cinq techniques sont essentielles pour échapper à la détection et maintenir la persistance dans les environnements cloud . Chacune d'entre elles représente un manque de visibilité critique si votre équipe s'appuie uniquement sur des outils EDR ou SIEM traditionnels.

- Vol de données d'identification via le Spear Phishing

Faux portails de connexion imitant Office 365 ou Gmail, pulvérisation de mots de passe et techniques de contournement du MFA. - Détournement de comptesCloud

Utilisation d'informations d'identification volées pour accéder au courrier électronique, à OneDrive, SharePoint ou aux applications Azure. - Recon et mouvement latéral

Enumération d'Entra ID (Azure AD), création d'applications OAuth ou d'abonnements pour la persistance. - Exfiltration de données via des outils légitimes

Déplacement de données via OneDrive, Outlook ou des API basées sur le web pour se dissimuler dans le trafic normal. - Scripts « Living-Off-the-Land » et Cloud

cybercriminels iraniens ont cybercriminels recours à des chargeurs PowerShell, à des scripts d'administration et à cloud légitimes, au détriment des malware sur mesure.

Pourquoi les APT iraniens s'attaquent-ils à l'Cloud et à l'identité ?

Pour les groupes cybercriminels iraniens, cloud et les systèmes d'identité offrent une grande échelle d'action, une grande discrétion et un accès stratégique. Ces attaquants adaptent leurs opérations pour s'aligner sur le mode de fonctionnement actuel des organisations. L'accès à distance, l'identité fédérée et les infrastructures cloud ont créé une vaste surface d'attaque où les contrôles traditionnels manquent souvent de visibilité.

Parmi les principales raisons pour lesquelles ces environnements constituent des cibles attrayantes, on peut citer :

- L'identité est le nouveau périmètre. Une fois que les pirates ont mis la main sur des identifiants valides liés à des plateformes SaaS ou à des rôles cloud , ils contournent souvent complètement les défenses traditionnelles. Les outils de sécurité axés sur les terminaux ou les pare-feu signalent rarement les appels API authentifiés ou les comportements de connexion anormaux lorsque la session semble légitime.

- Cloud offrent une couverture opérationnelle. Les groupes APT iraniens opèrent fréquemment au sein d'applications soumises à des sanctions, telles que Microsoft 365, Azure et Google Workspace. Ils exploitent les failles des politiques OAuth, les règles d'accès conditionnel mal configurées et les privilèges excessifs pour maintenir leur persistance tout en se fondant dans l'activité normale des utilisateurs.

- Les réseaux hybrides offrent des opportunités de pivot. De nombreuses organisations maintiennent des liaisons entre leurs systèmes sur site et cloud . Des acteurs iraniens ont exploité les services de synchronisation des identités et les outils de gestion hybride pour passer de systèmes internes compromis à cloud , ce qui leur a permis d'étendre leur accès à l'ensemble des environnements.

- Les scripts de type « living-off-the-land » réduisent malware . Les campagnes récentes menées par des groupes tels que MuddyWater montrent un recours massif aux chargeurs PowerShell et aux frameworks basés sur des scripts qui exécutent les charges utiles directement en mémoire. Au lieu de déployer malware facilement repérables, les attaquants récupèrent des outils de manière dynamique et opèrent en exploitant les capacités natives du système.

- Les outilsCloud ont un double usage. Des outils tels que l'API Microsoft Graph, PowerShell, Outlook, la messagerie Teams et les logiciels d'administration à distance sont conçus pour favoriser la productivité. Les acteurs iraniens utilisent couramment ces mêmes fonctionnalités pour recenser les environnements, se déplacer latéralement et exfiltrer des données, tout en restant difficiles à distinguer d'une activité légitime.

En résumé, les attaques cloud les identités permettent aux groupes APT iraniens d'opérer discrètement dans des environnements hybrides. Ils se fondent dans le comportement légitime des utilisateurs, contournent les défenses traditionnelles et exploitent les lacunes en matière de visibilité que de nombreuses organisations peinent encore à surveiller efficacement.

Contrôles de sécurité visant à perturber les techniques APT iraniennes

Pour réduire votre exposition aux techniques décrites ci-dessus et faire de votre environnement une cible plus difficile, nous vous recommandons de prendre les mesures immédiates suivantes :

- Appliquer l'authentification multifactorielle pour empêcher le phishing et le contournement de l'authentification multifactorielle.

- Activer l'accès conditionnel et les politiques d'appareils sur les comptes cloud.

- Surveillez l'activité de connexion pour détecter les IP suspectes, les zones géographiques inhabituelles et les connexions provenant d'un VPN.

- Verrouillez les applications et les autorisations OAuth: passez en revue toutes les autorisations et tous les comptes de service dans Microsoft 365/Azure.

- Auditer régulièrement les comptes privilégiés, en particulier ceux qui ont un rôle d'administrateur dans Exchange/Azure.

- Mettre en œuvre la formation des utilisateurs: reconnaître les faux portails de connexion et les tactiques d'ingénierie sociale.

- Surveillez l'exfiltration des données: mettez en place des règles DLP et des politiques CASB (Cloud Access Security Broker).

- Vérifier le comportement MFA push: restreindre les notifications après plusieurs tentatives infructueuses ou utiliser des options MFA phishing comme FIDO2.

Ces mesures renforcent la sécurité de votre environnement, mais la détection de l'utilisation abusive des identifiants et des activités furtives sur le réseau nécessite une visibilité active, fondée sur l'analyse comportementale.

Transformer les renseignements sur les APT iraniennes en recherche immédiate de menaces

Comprendre le mode de fonctionnement des groupes malveillants iraniens n'est qu'une première étape. Le prochain défi consiste à déterminer si ces mêmes techniques sont déjà utilisées au sein de votre environnement.

Les équipes SOC n'ont pas besoin d'un nouveau rapport décrivant les techniques utilisées par les pirates. Ce dont elles ont besoin, ce sont des moyens concrets de détecter ces comportements dans leur environnement.

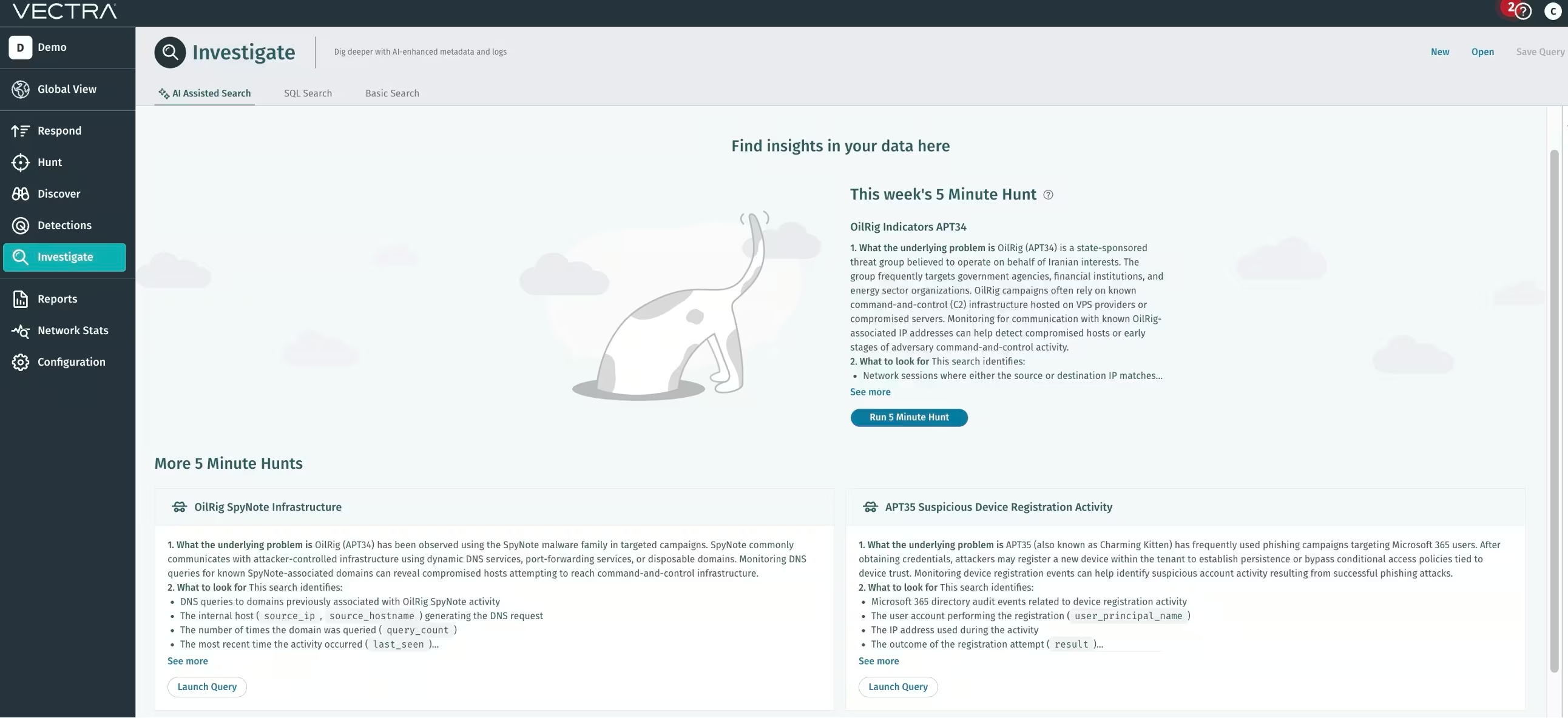

Afin d'aider les équipes de sécurité à passer de la collecte de renseignements à l'enquête, nous avons mis au point une série de campagnes de recherche de menaces directement liées aux techniques utilisées par les groupes APT iraniens observées lors de récentes campagnes. Ces campagnes permettent de mettre en évidence des indicateurs précoces au niveau de l'activité liée aux identités et au réseau, notamment :

- Enregistrements suspects d'appareils Microsoft 365 liés à une compromission d'identifiants

- Communication au sein de l'infrastructure de commandement et de contrôle d'OilRig

- L'activité DNS de SpyNote et QasarRAT est liée à l'infrastructure des pirates

- Échecs d'enregistrement de périphériques pouvant indiquer une opération de reconnaissance menée par APT35

- Sessions réseau associées à malware Pupy

Chaque recherche comprend une requête prête à l'emploi que vous pouvez exécuter dans Vectra AI plateforme pour identifier rapidement toute activité potentielle d'attaquant.

La mise en place de recherches ciblées de ce type permet aux analystes de passer d'une surveillance passive à une détection proactive. Au lieu d'attendre les alertes, votre équipe peut rechercher directement les comportements auxquels les opérateurs iraniens ont recours une fois qu'ils ont obtenu l'accès.

Étant donné que ces acteurs combinent l'usurpation d'identité, les activités SaaS et l'infrastructure réseau, une détection efficace nécessite une visibilité sur ces trois aspects.

C'est précisément là que laplateforme Vectra AI plateforme la différence.

Comment laplateforme Vectra AI plateforme les activités des groupes APT iraniens

Les outils de sécurité traditionnels ont tendance à se concentrer sur des signaux isolés : endpoint , journaux de pare-feu ou événements d'authentification. cybercriminels iraniens cybercriminels simultanément sur les systèmes d'identité, les plateformes SaaS et l'infrastructure réseau, ce qui leur permet de contourner facilement ces approches cloisonnées.

Le Vectra AI plateforme analyse en continu les comportements sur : le trafic réseau, Active Directory et Entra ID, l’activité liée aux identités Microsoft 365, ainsi que Cloud , notamment AWS et Azure. Au lieu de s’appuyer sur des indicateurs statiques, la plateforme les comportements anormaux qui signalent une compromission, même lorsque les attaquants utilisent des identifiants légitimes ou cloud autorisés.

Cela offre aux équipes SOC la visibilité nécessaire pour détecter les techniques précises utilisées par les groupes APT iraniens: utilisation abusive d'identifiants, manipulation d'identité, mouvements latéraux furtifs et activités de commande et de contrôle dissimulées.

Selon IDC, les entreprises qui utilisent Vectra AI 52 % de menaces en plus en y consacrant au moins 50 % de temps en moins.

Voici comment Vectra AI détecte chacune des cinq techniques de base utilisées par les APT iraniennes :

Le Vectra AI plateforme ne nécessite pas d’agents. Elle s’intègre nativement à Microsoft et applique une logique de détection en temps réel adaptée aux attaques ciblant les identités. Cette approche fournit des alertes précises et fiables ainsi que des capacités de réponse automatisées qui permettent aux équipes SOC d’agir de manière décisive sans se noyer dans les faux positifs.

Vous êtes déjà client de Vectra AI NDR ?

Pour se défendre contre cette nouvelle vague d'attaques cloudidentité et le cloud, nous recommandons vivement d'étendre votre déploiement existant avec une couverture de l'identité et du Cloud . Cela garantit une visibilité et une protection unifiées dans les environnements hybrides où ces cybercriminels prospèrent.