Le groupe de ransomware qui se fait appeler GLOBAL a publié une vidéo promotionnelle qui ressemble plus à un lancement de produit SaaS qu'à une menace criminelle. Avec des promesses d'assistance 24/7, de mises à jour hebdomadaires et de gestion mobile, la vidéo montre comment le ransomware-as-a-service (RaaS) s'est transformé en un modèle commercial professionnalisé de type franchise.

Derrière une image de marque élégante, l'ensemble des fonctionnalités de GLOBAL en dit long sur la manière dont les affiliés opèrent et sur les raisons pour lesquelles les défenses traditionnelles sont souvent insuffisantes. Chaque capacité est soigneusement conçue pour accélérer l'impact, réduire la détection et maximiser le paiement des rançons.

Portée et échelle de l'entreprise

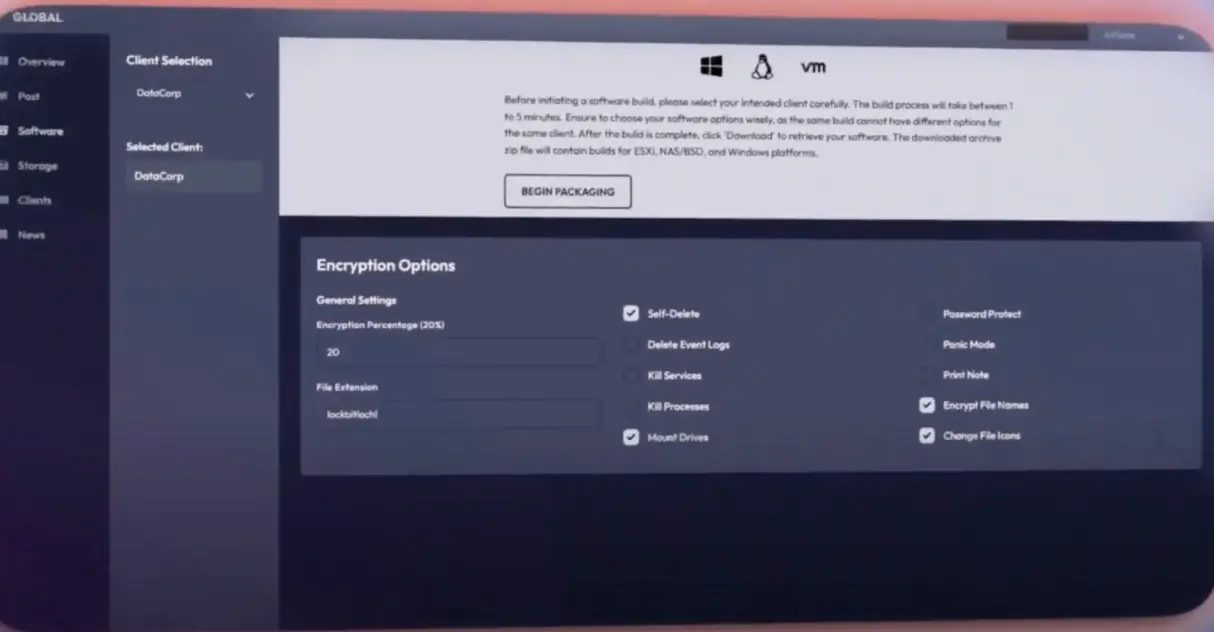

Développement multiplateforme : frapper l'entreprise là où ça fait mal

Les entreprises ne se contentent pas d'utiliser des ordinateurs portables Windows. Elles dépendent de serveurs Linux pour les applications, d'hyperviseurs VMware ESXi pour la virtualisation et d'appareils NAS/BSD pour le stockage. Ces plateformes sont essentielles à la résilience, mais elles constituent également des cibles attrayantes pour les ransomwares.

Le générateur de GLOBAL permet aux affiliés de créer en quelques minutes des paquets de ransomwares pour chacun d'entre eux. Ainsi, les sauvegardes, le stockage et les machines virtuelles sont tout aussi vulnérables que les ordinateurs de bureau. Leur objectif est simple : supprimer toute voie de récupération. Pour les équipes SOC qui s'appuient uniquement sur des outils pour endpoint , la visibilité sur les systèmes ESXi ou NAS est quasiment inexistante, ce qui laisse des infrastructures entières à découvert.

Propagation en un clic : La vitesse comme arme

Un seul endpoint infecté ne garantit pas l'obtention d'une rançon. Pour obliger une entreprise à payer, les attaquants ont besoin d'échelle et de rapidité.

La propagation en un clic de GLOBAL automatise la propagation latérale, permettant de diffuser un ransomware à travers un réseau en quelques minutes. Les affiliés n’ont pas besoin de compétences techniques approfondies ; la plateforme gère la propagation à l’aide d’identifiants volés et de lecteurs partagés. Au moment où les défenseurs détectent une activité inhabituelle sur un hôte, des dizaines d’autres peuvent déjà avoir été chiffrés. Les systèmes de défense traditionnels, tels que les solutions EDR ou les pare-feu, signalent rarement ce type de trafic interne utilisant des identifiants, ce qui permet aux attaquants de devancer les équipes d’intervention.

Mode de montage : Chiffrer au-delà du Endpoint

Les données critiques d'une entreprise se trouvent souvent sur des lecteurs réseau partagés montés sur des machines d'utilisateurs. Ces disques ne bénéficient généralement pas d'une protection des endpoint , ce qui en fait des cibles de choix pour les ransomwares.

Le mode de montage de GLOBAL exploite cette situation en chiffrant les disques distants à partir du endpoint infecté. Aucun binaire n'entre en contact avec le NAS ou le serveur de fichiers. Pour l'attaquant, cela signifie une large couverture sans risque supplémentaire. Pour les défenseurs, cela signifie que les EDR ne voient jamais de code malveillant sur ces systèmes de stockage, que les sauvegardes sont chiffrées en même temps que les données primaires et que les SOC n'ont qu'une visibilité limitée de l'attaque jusqu'à ce qu'il soit trop tard.

Boîte à outils de destruction et d'évasion

Binaires autodétruits : Effacer les preuves

Une fois exécuté, GLOBAL peut effacer son propre binaire, ne laissant aucun fichier à analyser par les défenseurs. Cela prive les équipes SOC de preuves médico-légales essentielles et donne aux affiliés le temps de réutiliser la même charge utile ailleurs. Les antivirus traditionnels, qui s'appuient sur des signatures, sont aveugles une fois que l'échantillon a disparu.

Supprimer les journaux d'événements : Aveugler les défenseurs

En effaçant les journaux d'événements de Windows, GLOBAL élimine la piste d'audit du mouvement latéral, de l'escalade des privilèges ou de l'exécution de processus. Les enquêteurs se retrouvent avec des fichiers cryptés et aucune trace du déroulement de l'attaque. Les plateformes SIEM qui dépendent des journaux deviennent inefficaces lorsque ces journaux disparaissent à la source.

Tuer les services et les processus : Ouvrir la voie au chiffrement

GLOBAL peut mettre fin aux bases de données, aux sauvegardes et aux agents de sécurité des endpoint avant le chiffrement. Cela garantit un chiffrement en douceur, prive d'options de récupération et réduit les défenses au silence. Alors que les EDR peuvent signaler les suppressions massives de processus, les attaquants les déguisent en tâches informatiques de routine, se fondant dans le bruit administratif normal.

Cryptage des noms de fichiers et des icônes : Marquer l'attaque

GLOBAL permet aux affiliés de personnaliser les fichiers cryptés avec des extensions telles que .GLOBAL et des icônes à l'effigie du rançongiciel. Le problème n'est pas seulement technique : il est aussi psychologique. Les employés qui ouvrent des dossiers ne voient rien d'autre que des fichiers renommés et marqués, ce qui renforce la panique et la pression. Les antivirus ignorent les changements cosmétiques et de nombreux outils SOC ne sont pas conçus pour détecter les altérations massives des métadonnées.

Le mode panique : Un interrupteur d'arrêt pour le contrôle

GLOBAL comprend un "mode panique" qui permet d'arrêter l'exécution instantanément. Les affiliés sont ainsi protégés s'ils tombent sur un bac à sable, s'ils rencontrent des défenses renforcées ou s'ils se trompent de cible. Le ransomware disparaît en cours d'opération, laissant au mieux des traces partielles. Les systèmes AV et EDR détectent rarement une attaque qui s'arrête avant que la télémétrie ne s'accumule.

Extorsion et moyens de pression

Négociation assistée par l'IA : Automatiser la conversation sur les rançons

La négociation des paiements de rançon est une tâche laborieuse. GLOBAL résout ce problème grâce à l'assistance de l'IA qui guide les conversations, adapte les demandes et maximise les paiements. Les affiliés peuvent mener plusieurs campagnes sans avoir à jongler avec les conversations. Les victimes ne parlent pas à un humain - elles négocient avec une automatisation optimisée pour l'effet de levier. Aucun outil existant ne peut perturber cette dynamique.

Blog et application mobile : L'extorsion au bout des doigts

Les affiliés GLOBAL contrôlent leur propre blog d'extorsion et peuvent gérer les fuites via une application mobile. Ils peuvent télécharger des données volées, lancer des comptes à rebours et intensifier les campagnes de pression instantanément. La double extorsion devient portable, permanente et indépendante des opérateurs centraux. Les défenses traditionnelles n'offrent aucune prévention dans ce cas - seulement une surveillance des informations sur les menaces après que les fuites ont été rendues publiques.

Conclusion : Les défenseurs doivent Match industrialisation des ransomwares

GLOBAL illustre une vérité plus large : les ransomwares ont évolué vers un modèle de service industrialisé. Les affiliés bénéficient de l'automatisation, d'outils destructeurs et d'une assistance professionnelle, tandis que les défenses traditionnelles peinent à suivre le rythme.

Pour les défenseurs, il ne suffit plus de s'appuyer sur l'EDR, le SIEM ou les sauvegardes. Ces outils sont importants, mais les fonctionnalités de GLOBAL sont explicitement conçues pour les contourner. Pour arrêter les ransomwares avant que le chiffrement et l'extorsion ne commencent, les équipes SOC ont besoin d'une visibilité qui couvre l'identité, le réseau, le cloud et les endpoint, liée à une intelligence qui peut détecter les comportements des attaquants en temps réel.

C'est là qu'intervient la Vectra AI . En détectant des comportements tels que les mouvements latéraux, l'utilisation abusive des identifiants et les activités de chiffrement anormales, Vectra AI les équipes du SOC Vectra AI repérer des attaques comme GLOBAL avant même que la demande de rançon n'apparaisse. C'est le maillon manquant qui comble les lacunes en matière de détection et de réaction laissées par les outils traditionnels.

- Découvrez comment Vectra AI peut aider votre équipe à stopper les ransomwares.

- Regardez la démonstration en libre-service de la Vectra AI .